Annons

Under sommaren Pokémon Go 10 Pokemon Go-tips och tricks som alla borde känna tillPokemon Go är fortfarande kul även år efter lanseringen. Här är de bästa tips och tricks för Pokemon Go för att få mer ut ur spelet. Läs mer blev ett av de mest framgångsrika mobilspel genom tiderna. Du kanske har sett några av de oroväckande berättelserna om att spelet krävde fullständig åtkomst till Google-kontot, vilket möjliggjorde för dem att se och ändra allt på ditt konto.

Det verkar problemet var överdrivet Är Pokémon Go ett integritet mittfält, eller är dina data säkra?För mobila spelare med ett öga på deras integritet online, frågor om Pokémon Gos appbehörigheter, hur data lagras och bakgrunden till utvecklarens VD fortsätter att orsaka ... Läs mer och att Niantic använde en gammal version av Googles delade inloggningstjänst. De hade aldrig fått tillgång till mer än ditt namn och din e-postadress.

När en fix hade rullats ut gick alla vidare. Trots att de var rädda alla gjorde det människor att uppmärksamma vilken information de lämnar när de använder sociala inloggningar.

Vad är sociala inloggningar?

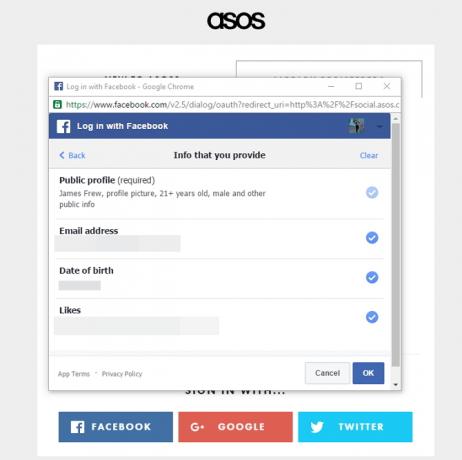

Du har förmodligen sett knapparna tidigare. Du försöker logga in på en webbplats och presenteras med en samling knappar som säger "Logga in med ..."

När du använder en av de magiska knapparna loggar du in med en identitet som du har skapat på en annan webbplats. Detta sparar dig från att behöva skapa ännu en lösenord för den nya webbplatsen.

Det finns två standarder som gör det enkelt för dina favoritwebbplatser att lägga till social inloggning: OAuth och OpenID. OAuth gör att du kan godkänna appar och webbplatser för att komma åt dina data från en annan webbplats, medan OpenID tillåter dig identifiera dig själv till en app eller webbplats.

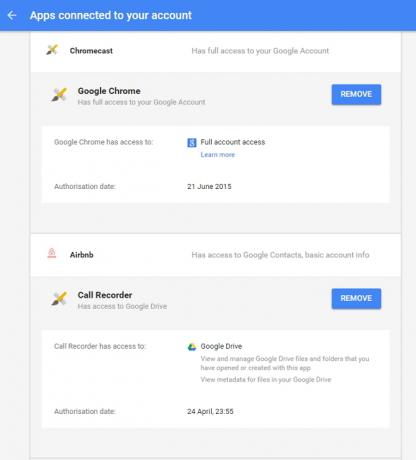

Google: Vad är anslutet?

Google har en oerhört stor mängd personlig information, särskilt om du använder deras integrerade tjänster på en Android-telefon. Rogue-appar kan vara en enorm fara här, så det är viktigt att du skyddar ditt primära konto.

Efter att ha bläddrat i listan över anslutna appar i Googles säkerhetsinställningar, granska vilka behörigheter en app har beviljats. Du kan sedan ta bort alla oanvända eller misstänkta appar.

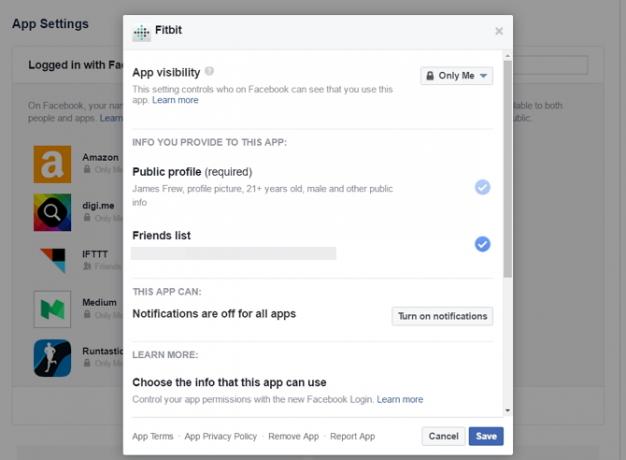

Facebook: Vad är anslutet?

Trots den breda uppfattningen att Facebook inte värderar din integritet ger de dig faktiskt de flesta alternativ. Facebook visar de anslutna apparna till ditt konto, och du kan redigera vilka behörigheter du beviljar, även efter den första anslutningen.

Om du har använt Logga in med Facebook ett tag är det en bra idé att kontrollera att du är nöjd med apparna och behörigheterna.

Twitter: Vad är anslutet?

Twitter-inloggning används mest för publiceringssajter som Medium, där din verkliga identitet inte är nödvändig för tjänsten. Det betyder inte att du inte gör det avslöja mycket information i dina tweets 7 fascinerande sätt forskare använder sociala medierVetenskapliga forskare flockar till sociala medier eftersom webbplatser som Facebook, Twitter och Instagram är en möjlighet att observera människor som interagerar med varandra och sociala fenomen i en online-natur miljö". Läs mer . Som sagt, såvida du inte har ett privat konto Få ut det mesta av att använda Twitter privatOm du använder Twitter har du antagligen märkt att din profil som standard är inställd på offentlig. Har du någonsin undrat hur du gör ditt Twitter-konto privat eller till och med varför du borde göra det? Det är förmodligen säkert ... Läs mer alla dina tweets är ändå offentliga. Det är fortfarande bäst att leta efter falska appar så att de inte går skicka skadliga tweets Vilket beteende får dig till problem på TwitterDet brukade vara en tid då en arbetsgivare skulle skratta åt dig om du var en ivrig social mediaanvändare. Numera kommer arbetsgivare att tro att du är konstig om du inte använder Facebook, Twitter, LinkedIn, ... Läs mer å dina vägnar

Till skillnad från Facebook kan du inte gå tillbaka och ändra vilka behörigheter varje app har. Även om du kan Återkalla åtkomst till alla appar du inte vill ha ansluten till ditt konto.

Varför skulle du vilja använda social inloggning?

Sociala inloggningar är verkligen lika bekväma och smärtlösa och OAuth- och OpenID-skaparna föreställde sig. Att jonglera många lösenord är den främsta skyldigheten för fattiga säkerhetshygien Skydda dig själv med en årlig säkerhets- och integritetskontrollVi är nästan två månader in i det nya året, men det finns fortfarande tid att fatta en positiv resolution. Glöm att dricka mindre koffein - vi pratar om att vidta åtgärder för att skydda online-säkerhet och integritet. Läs mer och återanvända lösenord på flera webbplatser. Att använda sociala inloggningar minskar mängden lösenord du måste komma ihåg och kan hålla dig mer säker i händelse av dataläckage.

Logga in med en OAuth-leverantör tilldelar ett "access token" som ger appen tillgång till den godkända informationen. Detta gör att du kan redigera behörigheter när du loggar in och eventuellt när du vill i dina kontoinställningar.

Vad sägs om din integritet?

Som talesättet säger - om det är gratis då du är produkten. För att få hastigheten och bekvämligheten med den förbättrade inloggningen handlar du en del av dina data.

Du bör vara medveten om att din leverantör kommer spåra varje webbplats du använder med sin inloggning. De vet inte Vad du gör på den webbplatsen, men de vet att du var där.

Innan du tillåter åtkomst till ditt konto kan det vara klokt att kontrollera deras integritetspolicy. Dessa dokument är tråkiga av design för att övertyga dig att acceptera villkoren. Kontona som vi använder som inloggningsleverantörer som Facebook och Google har enorma mängder mycket personlig information som du kanske inte vill utsättas för en tredje parts app.

Kontrollera behörigheter med MyPermissions

De MyPermissions webbplats är ett av de enklaste sätten MyPermissions: Rengör enkelt dina behörigheter för sociala medier Läs mer för att se de appar du har anslutit till dina sociala konton. Du kan också ladda ner deras iOS eller Android app för att övervaka behörigheter som dina appar begär. Till skillnad från systemnivåbehörighetshanterarna på iOS och Android, gör MyPermissions processen enklare genom att betygsätta varje app.

Jag fann att användningen av MyPermissions-webbplatsen var det bästa sättet att analysera sociala konton. Samtidigt var mobilappen bra på att analysera behörigheter som beviljats installerade appar.

Don't get hooked by phishing

Angripare använder vanligtvis en phoney-webbplats som ser ut som inloggningssidan Ny phishing-bedrägeri använder knappt exakt Google-inloggningssidaDu får en Google Doc-länk. Du klickar på den och loggar sedan in på ditt Google-konto. Verkar säkert nog, eller hur? Fel, tydligen. En sofistikerad phishing-inställning lär världen ytterligare en säkerhetslektion på nätet. Läs mer av din sociala leverantör. Pop-up öppnas och du anger ditt användarnamn och lösenord.

Det kan innebära att din inloggningsinformation äventyras, så att hackaren får full åtkomst till dina konton. Detta blir ännu mer ett problem om du har använt samma lösenord på många webbplatser. Phishing blir allt mer komplicerat men du kan lära sig att upptäcka en potentiell attack 4 Allmänna metoder du kan använda för att upptäcka nätfiskeattackerEn "phish" är en term för en bedrägerihemsida som försöker se ut som en webbplats som du känner väl och besöker ofta. Handlingen för alla dessa webbplatser som försöker stjäla ditt konto ... Läs mer .

Akta dig för den enda punkten av misslyckande

Om du har använt en eller flera leverantörer för att logga in på många webbplatser, riskerar du Single Point of Failure (SPF). Med lösenordet läcker hela tiden Lösenordsläckor inträffar nu: Så här skyddar du dig självLösenordsläckor händer hela tiden, och det finns en chans att ett av dina konton kommer att vara involverade om det inte redan har hänt. Så vad kan du göra för att skydda dina konton? Läs mer , är det inte omöjligt att ditt konto hamnar exponerat. Att ha tillgång till ditt primära inloggningskonto skulle också ge hackaren åtkomst till alla dina anslutna konton.

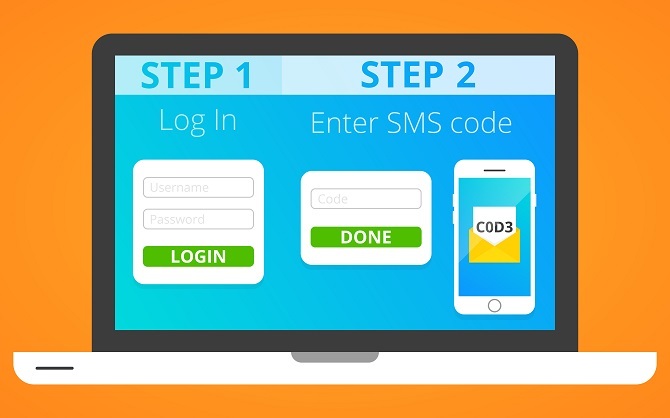

Använder sig av tvåfaktorautentisering Vad är tvåfaktorautentisering och varför du ska använda denTvåfaktorautentisering (2FA) är en säkerhetsmetod som kräver två olika sätt att bevisa din identitet. Det används ofta i vardagen. Att till exempel betala med kreditkort kräver inte bara kortet, ... Läs mer är ett av de bästa sätten att skydda dina konton mot SPF. På många webbplatser kan du också skapa ett lokalt webbplatslösenord utöver din sociala inloggning. Detta innebär att du kan koppla bort det berörda kontot efter att du loggat in med din e-postadress och lösenord istället.

Fördjupa dig i detaljerna

Jag vet att det kan vara rent tråkigt att läsa alla inloggningsskärmar, villkor och integritetspolicy Hur man skriver en integritetspolicy för din webbplatsHar du en webbplats? Den här guiden går igenom vad du behöver veta om att skapa en integritetspolicy för din webbplats med exempeltext som du kan använda. Läs mer men om du alls tvekar att bevilja dina personuppgifter till webbplatser från tredje part eller till och med låta Facebook, Google och andra se alla dina surfvanor, är det värt ansträngningen.

Innan du använder en social inloggning ta dig tid att kolla in webbplatsens integritetspolicy och känna dig bekväm med den. Om du använder en OpenID-inloggning Vad är OpenID? Fyra fantastiska leverantörer Läs mer det är värt att komma ihåg att leverantören kommer vara övervakning.

Ibland är det lättare bara att hålla sig till e-post och skapa säkra lösenord Hur man skapar ett starkt lösenord som du inte kommer att glömmaVet du hur du skapar och kommer ihåg ett bra lösenord? Här är några tips och tricks för att behålla starka, separata lösenord för alla dina onlinekonton. Läs mer och lagra dem i en lösenordshanterare 5 Lösenordshanteringsverktyg Jämfört: Hitta det som är perfekt för digAtt välja en slags lösenordshanteringsstrategi för att hantera den enorma mängden lösenord vi behöver är avgörande. Om du är som de flesta, lagrar du antagligen dina lösenord i din hjärna. Att komma ihåg dem ... Läs mer . Du behöver inte oroa dig för att komma ihåg hundratals lösenord, och sedan undviker du några av fallgroparna i sociala inloggningar.

Använder du sociala inloggningar? Oroar du dig någonsin om din integritet när du gör det? Har du en favoriserad inloggningsleverantör eller vill du hellre hålla fast vid e-postinloggning? Låt oss veta dina tankar i kommentarerna nedan!

James är MakeUseOfs köpguider och hårdvara Nyheter Redaktör och frilansförfattare brinner för att göra teknik tillgänglig och säker för alla. Förutom teknik, också intresserad av hälsa, resor, musik och mental hälsa. BIng i maskinteknik från University of Surrey. Kan också hittas som skriver om kronisk sjukdom hos PoTS Jots.