Annons

Har du ännu inte uppgraderat till Android 4.4 KitKat? Här är något som kan ge dig lite uppmuntran att byta: en allvarlig fråga med aktien webbläsare på pre-KitKat-telefoner har upptäckts, och det kan göra det möjligt för skadliga webbplatser att få åtkomst till andra data webbplatser. Låter läskigt? Här är vad du behöver veta

Frågan - som var först upptäckt av forskaren Rafay Baloch - ser skadliga webbplatser kunna injicera godtycklig JavaScript i andra ramar, som kan se kakor stulna, eller strukturen och markeringen av webbplatser som störs direkt.

Säkerhetsforskare är desperat oroliga av detta, med Rapid7 - tillverkarna av det populära ramverket för säkerhetstest, Metasploit - beskriver det som en "integritetsmardröm". Nyfiken på hur det fungerar, varför du ska vara orolig och vad du kan göra åt det? Läs vidare för mer.

Ett grundläggande säkerhetsprincip: förbikopplat

Den grundläggande principen som bör förhindra att denna attack inträffar i första hand kallas Same Origin Policy. Kort sagt betyder det att JavaScript på klientsidan som körs på en webbplats inte ska kunna störa en annan webbplats.

Denna policy har legat till grund för webbapplikationssäkerhet, sedan den först infördes 1995 med Netscape Navigator 2. Varje webbläsare har implementerat denna policy, som en grundläggande säkerhetsfunktion, och som ett resultat är det oerhört sällsynt att se en sådan sårbarhet i naturen.

För mer information om hur SOP fungerar, kanske du vill titta på videon ovan. Detta togs vid ett OWASP-evenemang (Open Web App Security Project) i Tyskland och är en av de bästa förklaringarna till det protokoll som jag hittills har sett.

När en webbläsare är sårbar för en SOP-bypass-attack finns det mycket utrymme för skador. En angripare kan möjligen göra allt från att använda den plats-API som introducerades med HTML5-specifikationen för att ta reda på var ett offer finns, hela vägen till att stjäla kakor.

Lyckligtvis tar de flesta webbläsare utvecklare denna typ av attack på allvar. Vilket gör det desto mer anmärkningsvärt att se en sådan attack "i naturen".

Hur attacken fungerar

Så vi vet Samma ursprungspolitet är viktigt. Och vi vet att en massiv misslyckande med Android-webbläsaren kan leda till att angripare kringgår denna avgörande säkerhetsåtgärd? Men hur fungerar det?

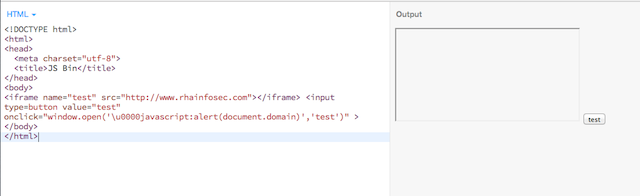

Nåväl, beviset på konceptet som ges av Rafay Baloch ser lite ut så här:

[INTE LÄNGRE TILLGÄNGLIG]

Så vad har vi här? Det finns en iFrame. Detta är ett HTML-element som används för att tillåta webbplatser att bädda in en annan webbsida på en annan webbsida. De har inte använts så mycket som de brukade vara, till stor del för att de är det en SEO-mardröm 10 vanliga SEO-misstag som kan förstöra din webbplats [Del I] Läs mer . Du hittar dem fortfarande ofta då och då, och de är fortfarande en del av HTML-specifikationen och har ännu inte skrivits ut.

Efter det är a HTML-tagg som representerar en ingångsknapp. Detta innehåller en speciellt utformad JavaScript (lägg märke till att efterföljande ‘\ u0000’?) Som, när man klickar, matar ut domännamnet på den aktuella webbplatsen. På grund av ett fel i Android-webbläsaren slutar det emellertid åtkomst till attributen för iFrame och slutar med att skriva ut 'rhaininfosec.com' som en JavaScript-varningsruta.

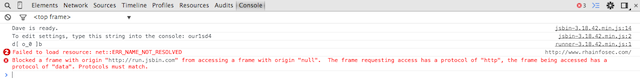

På Google Chrome, Internet Explorer och Firefox skulle den här typen av attack helt enkelt misslyckas. Den skulle (beroende på webbläsaren) också producera en logg i JavaScript-konsolen som informerar om att webbläsaren blockerade attacken. Förutom av någon anledning gör inte lagerbläsaren på pre-Android 4.4-enheter det.

Att skriva ut ett domännamn är inte väldigt spektakulärt. Det är ganska oroande att få tillgång till kakor och utföra godtycklig JavaScript på en annan webbplats. Tack och lov finns det något som kan göras.

Vad kan göras?

Användare har några alternativ här. Först bör du sluta använda Android-webbläsaren. Det är gammalt, det är osäkert och det finns mycket mer övertygande alternativ på marknaden just nu. Google har släppte Chrome för Android Google Chrome lanserar slutligen för Android (endast ICS) [Nyheter] Läs mer (även om det bara finns för enheter som kör Ice Cream Sandwich och uppåt), och det finns även mobila varianter av Firefox och Opera tillgängliga.

Firefox Mobile är särskilt värt att uppmärksamma. Förutom att erbjuda en fantastisk surfupplevelse gör det också möjligt att springa applikationer för Mozillas eget mobila operativsystem, Firefox OS Topp 15 Firefox OS-appar: Den ultimata listan för nya Firefox OS-användareNaturligtvis finns det en app för det: Det är ju webbteknologi. Mozillas mobila operativsystem Firefox OS som istället för inbyggd kod använder HTML5, CSS3 och JavaScript för sina appar. Läs mer , samt installera en rikedom av fantastiska tillägg De 10 bästa Firefox-tilläggena för AndroidEn av de bästa aspekterna av Firefox på Android är dess tilläggsstöd. Kolla in dessa viktiga Firefox-tillägg för Android. Läs mer .

Om du vill vara särskilt paranoid finns det till och med en port av NoScript för Firefox Mobile. Det bör dock noteras att de flesta webbplatser är starkt beroende av Javascript för att framställa godis på klientsidan Vad är JavaScript och hur fungerar det? [Teknisk förklaring] Läs mer , och att använda NoScript kommer nästan säkert att bryta de flesta webbplatser. Detta förklarar kanske varför James Bruce beskrev det som en del avTrifecta av det onda AdBlock, NoScript & Ghostery - Trifecta Of EvilUnder de senaste månaderna har jag kontaktats av ett stort antal läsare som har haft problem med att ladda ner våra guider, eller varför de inte kan se inloggningsknapparna eller kommentarerna inte laddas; och i... Läs mer ‘.

Slutligen, om möjligt, uppmuntras du att uppdatera din Android-webbläsare till den senaste versionen, förutom att du installerar den senaste versionen av Android-operativsystemet. Detta säkerställer att om Google släpper en fix för detta fel längre ner i raden är du skyddad.

Det är dock värt att notera det det finns rumblings om att det här problemet potentiellt kan drabba användare av Android 4.4 KitKat. Men ingenting har framkommit som är tillräckligt betydande för mig för att råda läsarna att byta webbläsare.

En viktig sekretessbugg

Gör inget misstag, det här är en stora smartphone säkerhetsfrågan Vad du verkligen behöver veta om smarttelefonsäkerhet Läs mer . Men genom att byta till en annan webbläsare blir du praktiskt taget okränkbar. Ett antal frågor kvarstår dock om den övergripande säkerheten för Android-operativsystemet.

Kommer du att byta till något som är lite säkrare, som supersäker iOS Smartphonesäkerhet: Kan iPhones skaffa skadlig programvara?Malware som påverkar "tusentals" iPhones kan stjäla App Store-referenser, men majoriteten av iOS-användare är helt säkra - så vad har det med iOS och skurkprogram? Läs mer eller (min favorit) Blackberry 10 10 skäl att ge BlackBerry 10 ett försök idagBlackBerry 10 har några ganska oemotståndliga funktioner. Här är tio orsaker till varför du kanske vill ge den ett tag. Läs mer ? Eller kanske kommer du att vara lojal mot Android och installera en säker ROM som Paranoid Android eller Omirom 5 skäl till varför du ska blixta omniROM till din Android-enhetMed ett gäng anpassade ROM-alternativ där ute, kan det vara svårt att lösa på bara ett - men du bör verkligen överväga OmniROM. Läs mer ? Eller kanske är du inte ens så orolig.

Låt oss chatta om det. Kommentarrutan finns nedan. Jag kan inte vänta med att höra dina tankar.

Matthew Hughes är en programutvecklare och författare från Liverpool, England. Han hittas sällan utan en kopp starkt svart kaffe i handen och älskar absolut sin Macbook Pro och sin kamera. Du kan läsa hans blogg på http://www.matthewhughes.co.uk och följ honom på twitter på @matthewhughes.