Annons

I vårt alltid samhälle genererar vi mycket data, med några uppskattningar som tyder på 28 875 GB per sekund. Med den här massa informationskraften avslöjar vi en enorm mängd personlig information. Från vår molnbaserade fotosamling, till vilka webbplatser vi besöker TILL SALU: Din surfhistorik - så vad kan du göra?En FCC som avgör att Internetleverantörerna måste få tillstånd från kunder innan de säljer personuppgifter kan omvändas. Din internetleverantör håller på att sätta ett pris för dina personuppgifter. Hur kan vi slå tillbaka? Läs mer , blir det enklare för skadliga angripare att göra den digitala motsvarigheten att gnugga igenom vårt skräp.

Oavsett om det är det Facebook som säljer dina data Data Selfie: Hur mycket vet Facebook faktiskt om dig?Du delar en enorm mängd data med Facebook, även om du inte klickar eller publicerar så mycket. Det här Chrome-tillägget ger dig en uppfattning om hur mycket Facebook vet om dig. Läs mer till annonsörer, överreagerande myndighetskontroll Undvika Internetövervakning: Den kompletta guidenInternetövervakning är fortfarande ett hett ämne så vi har producerat denna omfattande resurs om varför det är så stort, vem som står bakom det, om du helt kan undvika det och mer. Läs mer , eller cyberbrottslingar Cybercriminals har CIA-hackverktyg: Vad detta betyder för digCentrala underrättelsekontorets farligaste skadliga programvara - som kan hacking nästan all trådlös konsumentelektronik - kan nu sitta i handen på tjuvar och terrorister. Så vad betyder det för dig? Läs mer vill tjäna snabba pengar - det finns många människor där ute som vill ha dina data. Tyvärr, denna invasion av din integritet gynnar dig inte alls Du är produkten, inte klienten: Ekonomin för personuppgifter förklarasSom Andrew Lewis en gång sa "Om du inte betalar för något är du inte kunden; du är produkten som säljs ". Tänk på konsekvenserna av den offerten för ett ögonblick - hur många gratis tjänster ... Läs mer . Om du vill bygga upp ditt försvar och skydda dig själv på nätet, låt oss vägleda dig hur du kan förbättra din säkerhet och skydda din integritet.

Webbläsare

Webbläsare fungerar som vårt fönster i internetets stora underland. Nästan allt vi gör online, från en snabb Google-sökning till internetbank, sker via webbläsaren. Denna användarvänlighet gör det oerhört bekvämt för oss, men betyder också att vår webbläsare vet mycket om vad vi får upp till online. Faktum är att din webbläsares historia kan vara en av mest invasiva databaser som någonsin har skapats Hur man rensar din webbläsarhistorik manuellt och automatisktDe webbplatser du besöker lämnar spår på din dator. Vi visar hur du tar bort din surfhistorik i Firefox, Chrome, Edge och Internet Explorer. Läs mer .

Det var en gång en tid då din historik bara skulle vara tillgänglig lokalt på din dator. De flesta moderna webbläsare låter dig nu logga in för att aktivera inställningar för att synkronisera till molnet och mellan enheter. Detta gäller särskilt Chrome, där all information lagras i ditt Google-konto. Historikssynkronisering är som standard aktiverad när du är inloggad i Chrome, men du kan gå till Inställningar för att stänga av den Google delar din surfhistorik den 1 mars [Nyheter] Läs mer .

Trackingens ständigt närvarande hot

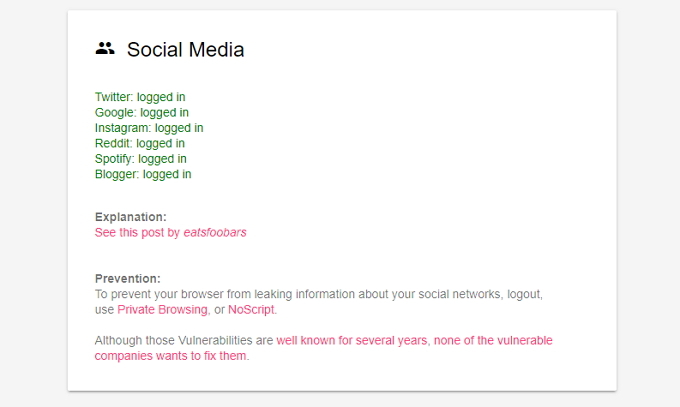

De flesta av oss är medvetna om att vår online-aktivitet övervakas och lagras av webbläsaren. Vad du kanske inte vet är bara hur mycket information om dig som ges bort till varje webbplats du besöker. Vi jämförde din webbläsare med en läckande kran eftersom det ofta kommer att ge bort en stor ström av information till alla webbplatser som vill ha den. Webbplatser som Vad varje webbläsare vet om dig (WEBKAY) kan ge dig ett fönster in i denna värld av delning av bakgrundsdata.

Din placering, maskinvaru- och programvaruinställning, internetuppkoppling och sociala mediekonton är alla uppskattade. Vissa av dessa data möjliggör en smidig användning av internet, medan andra delar - som dina sociala mediekonton - är där för skrapa data för annonsörer förse dig med personligt innehåll. Din smartphone-webbläsare kan till och med komma åt telefonens gyroskop för att avgöra om din telefon är i din hand eller på bordet.

Ett fokus på integritet

Microsoft var en av de första som populariserade läget för privat surfning efter att ha lagt till funktionen i en Internet Explorer 8-beta. Den största fördelen med läget för privat surfning är att allt du gör bara lagras bara för den sessionen. Så snart du stänger fönstret tas alla spår av det bort från din dator. Det gör att du snabbt och enkelt kan surfa på webben utan att allt lagras i historiken och logga in på flera konton samtidigt. Det anses allmänt vara ett av de enklaste sätten att skydda dig själv när du surfar på en delad dator. Det visar sig dock, Privat surfning är inte alltid privat.

Googles hela verksamhet är baserat på sälja din information till annonsörer Hur mycket vet Google verkligen om dig?Google är ingen mästare för användarnas integritet, men du kanske blir förvånad över hur mycket de vet. Läs mer . Så det borde inte vara en överraskning att deras populära Chrome-webbläsare ofta ses som ett medel för det ändamålet Med hjälp av Chrome: Kan vi verkligen lita på Google?Varför inte lita på Google? Företaget vet vad de gör; helt klart Google är pålitligt. Eller är det? Läs mer . Antar att du vill byta från Chrome, open source Firefox är ett utmärkt val Byt från Chrome: Hur får Firefox att känna sig som hemmaSå du har beslutat att Firefox är den bättre webbläsaren för dig. Finns det något du kan göra för att göra Firefox mindre av en främmande miljö? ja! Läs mer . Mozilla utvecklade till och med en helt integritetsfokuserad version för mobil kallad Firefox Focus Firefox Focus blockerar annonser och spårare som standardFirefox Focus blockerar annonser och trackare som standard, vilket säkerställer att du kan surfa på webben utan att vara rädd för att varje åtgärd analyseras. Vilket är olyckligt för oss. Läs mer . Om det inte är helt tillräckligt privat för dig, finns det val som erbjuder ännu större anonymitet 4 gratis anonyma webbläsare som är helt privataAnonym surfning på webben är ett sätt att skydda din integritet online. Här är de bästa anonyma webbläsarna att använda. Läs mer . Kom ihåg att den totala anonymiteten på internet är nästan omöjlig - oavsett vad utvecklarna hävdar.

rekommendationer

- Firefox - Mozillas Firefox steg upp från asken hos den en gång älskade Netscape Navigator och är nu den näst populäraste webbläsaren. Firefox erbjuder möjligheter för anpassning 7 fantastiska tillägg för FirefoxOavsett om du använder Firefox för arbete eller nöje, hjälper tillägg att skräddarsy din webbläsareupplevelse precis för dig. Dessa anpassningstillägg ger ett nytt utseende och ett personligt sätt att använda Firefox. Läs mer , medan du också står vid dess engagemang för integritet 3 Tvingande skäl till varför Firefox: s inställning till integritet är värt att uppmärksammaIngen vill tro att de övervakas utan samtycke. Firefox är den enda "stora tre" webbläsaren med nollintresse för att samla in användardata. Vad betyder det egentligen för användare? Läs mer .

- Opera - Opera är baserat på samma öppna Chromium-webbläsare som Google Chrome, men prioriterar integritet. Endast ett enda klick behövs för att radera all webbläsningsdata och säkerhetsemblemet anger alla webbplatser. Opera erbjuder till och med en gratis, inbyggt VPN Stoppa din Internet-leverantör från att snoka på dina webbdata gratis med OperaDet bästa sättet att kringgå snooping av internetleverantörer på din webbdata är att använda en skyddad VPN, men om du behöver ett problem utan problem kan du klara dig med Opera-webbläsaren. Läs mer .

- Tor Browser - Kort för Onion Router, Tor-webbläsaren (baserad på Firefox) ansluter dig till en kedja med Tor-noder Verkligen privat surfning: En inofficiell användarhandbok till TorTor tillhandahåller verkligen anonym och ospårbar surfning och meddelanden, såväl som tillgång till den så kallade ”Deep Web”. Tor kan inte troligtvis brytas av någon organisation på planeten. Läs mer . Din trafik är krypterad och skickas genom kedjan innan den hamnar på sin destination. Detta görs i ett försök att dölja var den kom ifrån. Tor är också din gateway till Deep Web 10 lite kända hörn på den djupa webben som du kanske gillarDen mörka webben har ett dåligt rykte, men det finns några riktigt användbara mörka webbplatser som du kanske vill kolla in. Läs mer .

Browser Extensions

Chrome och Firefox har blivit de dominerande webbläsarna delvis på grund av deras förmåga att anpassa och förbättra standardupplevelsen med Extensions. De Chrome webbutik och Mozilla-tilläggssamling låt utvecklare skicka tillägg som du enkelt kan ladda ner och lägga till i din webbläsare. Firefox låter dig till och med ta dina tillägg på farten med sina smarttelefonappar.

Eftersom Chrome är världens mest använda webbläsare har den en stor samling säkerhetsförlängningar De bästa 8+ säkerhets- och integritetsförlängningarna för Chrome-webbläsarenGoogles Chrome Web Store är värd för många tillägg som kan skydda din säkerhet och integritet när du använder Chrome. Oavsett om du vill blockera JavaScript, plug-ins, cookies och spårningsskript eller tvinga webbplatser för att kryptera din trafik, ... Läs mer . Firefox har också ett hälsosamt sortiment Helt säkert: 11 måste ha Firefox-tillägg för säkerhetTänk på webbläsaren du använder för att se den här artikeln just nu. Är det säkert? Är det säkert? Du skulle bli förvånad över dessa svar. Läs mer , eftersom öppen källkodsrörelse naturligtvis är avsedd för integritet och säkerhet. Tillägg som Koppla ifrån, HTTPS överallt, Ghostery, och Sekretessgrävling är till och med tvärplattform. En fördel som tillägg har jämfört med ursprungliga applikationer är att de vanligtvis inte blockeras av arbetsplatshanteringssystem. Detta innebär att du fritt kan installera säkerhets- och integritetsfokuserade tillägg - så att du kan surfa säkert och privat var du än är.

rekommendationer

- HTTPS överallt (Krom, Firefox, Opera) - Om HTTPS finns i adressfältet, sedan data som skickas mellan dig och webbplatsen är krypterade Vad är HTTPS och hur man aktiverar säkra anslutningar per standardSäkerhetsproblem sprider sig vida och vida och har nått framstegen i de flesta allas sinne. Termer som antivirus eller brandvägg är inte längre konstigt ordförråd och förstås inte bara, utan används också av ... Läs mer . HTTPS Everywhere lägger till detta skydd på alla webbplatser.

- Sekretessgrävling (Krom, Firefox, Opera) - Utvecklad av privata kampanjer Electronic Frontier Foundation (EFF), Privacy Badger blockerar spionagerannonser och osynliga spårare.

- Web of Trust - Web of Trust-tillägget lägger till en liten symbol bredvid varje webbplats som rankar sin trovärdighet. De visade sig vara missbrukar deras ställning Du bör avinstallera Web of Trust just nuDu bör överväga att avinstallera WOT just nu. Varför? Eftersom Web of Trust har fångats och samlar in och säljer användardata. Ännu värre är att dessa data inte alltid har lyckats anonymiseras. Läs mer , men har sedan dess vidtagit åtgärder för att avhjälpa detta.

E-postleverantörer

Vi tänker på e-post som en relativt ny innovation, men fröna sås först för över 50 år sedan Den udda berättelsen om hur e-post blev så jävligt populärE-post verkar vara en så primitiv teknikbit. Hur blev det någonsin så populärt? Och hur kommer vi fortfarande att använda det till denna dag? Här är historien om hur det hela hände. Läs mer . När datorer blev vanligare under 1980-talet, blev e-post en viktig del av vårt arbete och vårt personliga liv. Vissa uppskattningar säger till och med att vi tillsammans skickar 205 miljarder e-postmeddelanden varje dag. Med så mycket information som skickas runt om i världen är det inte konstigt att brottslingar och regeringar bara är för angelägna om att kolla in vår globala postlåda.

Nyligen har oro över regeringens övervakning blivit allt vanligare. Kryptering är din bästa försvarslinje mot oönskad avlyssning Hur fungerar kryptering och är det verkligen säkert? Läs mer . Genom att kryptera dina e-postmeddelanden kan endast parter med krypteringsnyckeln dekryptera dina meddelanden. End-to-end-kryptering (E2EE) anses i allmänhet vara den säkraste metoden. Endast du och mottagaren har krypteringsnyckeln, så varken servern eller någon tredje part kan dekryptera dina meddelanden. Tyvärr innebär en blandning av tekniska och kommersiella skäl att de flesta mainstream-leverantörer inte erbjuder E2EE.

Lyckligtvis finns det åtminstone några som har din integritet i åtanke De 5 säkraste och krypterade e-postleverantörernaSläpps av med regeringen och tredjepartsövervakning av dina mejl? Skydda dina meddelanden med en säker krypterad e-posttjänst. Läs mer , som ProtonMail. Tjänsten har utvecklats av forskare på CERN och använder E2EE och inaktiverar IP-loggning som standard. Deras servrar är baserade i Schweiz enligt strikta sekretesslagar, och programvaran är till och med öppen källkod. För närvarande kan ProtonMail endast nås via deras webbplats eller mobilappar. Trots sina förmånsförbättrande fördelar förhindrar E2EE att du lägger ProtonMail till Outlook eller andra stationära klienter. Om att hitta en säker e-postleverantör låter som för mycket krångel kan det vara värt att överväga bara bli helt av med e-post 4 inflytelserika människor som inte använder e-post (och varför)Det är svårt att föreställa sig ett liv utan e-post, men vissa väljer att sluta använda det helt. Det inkluderar amerikanska senatorer och kända filmskapare. Läs mer .

rekommendationer

- ProtonMail(Android, iOS, Webb) - Baserat i Schweiz och utvecklats av CERN-forskare, sätter ProtonMail integritet och säkerhet i centrum. De cementerade detta rykte genom att nyligen lansera en gratis VPN.

- TutaNota(Android, iOS, Webb) - TutaNota erbjuder en liknande tjänst som ProtonMail, förutom att deras servrar är baserade i Tyskland. Deras plattform är öppen källkod och erbjuder E2EE.

- MailFence (Webb) - MailFence skiljer sig från tävlingen genom att erbjuda en komplett svit med produktivitetsverktyg tillsammans med sin säkra posttjänst. De visar sitt engagemang för integritet genom att donera 15 procent av sina inkomster till EEF och EDRi.

Sekretessmedvetna sökmotorer

Först var det Yahoo, AltaVista och Ask Jeeves. Sedan kom Google och de fortsatte att dominera marknaden. Sökningen blev synonymt med Google - så mycket att deras namn blev ett verb. Google hanterar nu upp till 3,5 miljarder sökningar per dag. I gengäld för att ge dig nästan omedelbart svar på dina frågor, de ta dina data och sälja dem till annonsörer Sluta använda Google-sökning: här är varförGoogle har oöverträffad tillgång till dina surfvanor. Att ge allt till Google är inte så bra idé. Här är några utmärkta Google-alternativ som fortfarande får jobbet gjort. Läs mer . Om du hellre vill att Google - eller Yahoo och Bing - inte säljer dina sökdata till högstbjudande, bör du överväga att flytta till ett säkrare alternativ.

En av de mest populära alternativ är DuckDuckGo Varför den här länge Google-fanen nu föredrar DuckDuckGoDe flesta av oss kommer inte ihåg livet före Google-sökning. Prova DuckDuckGo. Lär dig sina knep. Det kan inte finnas något du saknar om Google. Läs mer . Grundades 2008 och fokuserar huvudsakligen på att ge dig sökresultat av hög kvalitet utan att äventyra din integritet. Deras Integritetspolicy sammanfattas på deras webbplats som "Vi samlar inte in eller delar personlig information". Detta inkluderar det ovanliga steget att inte ens logga in din IP-adress mot dina sökningar. Apple och Mozilla listar båda till och med DuckDuckGo som sökalternativ i sina webbläsare. Om det inte räcker med att sätta din integritet först, kommer du gärna att veta att det finns några saker DuckDuckGo kan göra det som Google inte kan 8 Söktrick som fungerar på DuckDuckGo men inte på GoogleGoogle Search är kung. Men DuckDuckGo har fått ett lojalt fan efter. Det har några ovanliga funktioner som även Google inte har. Läs mer .

rekommendationer

- DuckDuckGo - DuckDuckGo har den perfekta balansen mellan sekretess och sökkvalitet. Användarvänlighet är helt klart viktigt för dem, och utvecklarna har många ytterligare funktioner och sökverktyg.

- Startsida - StartPage brydde sig om din integritet innan det var coolt - de har varit i drift sedan 1998. Det är en metasökmotor som kombinerar webbplats från flera källor för att ge dig en väl avrundad uppsättning resultat.

- SearX - Ett nyare tillägg till den sekretessinriktade marknaden är SearX en annan metasökmotor som liknar StartPage. Källkoden är tillgänglig på GitHub om du vill vara värd för din egen instans.

Virtuella privata nätverk

EN Virtuellt privat nätverk Den korta MakeUseOf-guiden för VPN-terminologiBehovet av en säker internetanslutning har aldrig varit viktigare. En VPN är ett bra sätt att stoppa oönskad snooping i din internettrafik. Vi är här för att skära igenom VPN-jargongen. Läs mer (VPN) skapar en anslutning mellan din dator och en fjärrserver. När du är ansluten är varje internetleverantör en anslutning till VPN-servern när du begär information. Förutom att skydda dina data från Internetleverantörer verkar du vara placerad på IPN-adressen till VPN-servern. Du kanske har hört myten om det bara de med något att dölja behöver ett VPN 5 vanliga VPN-myter och varför du inte borde tro demPlanerar du att använda ett VPN? Är du inte säker på var du ska börja, eller är förvirrad över vad de gör? Låt oss ta en titt på de fem bästa myterna om VPN och varför de helt enkelt inte är sanna. Läs mer . Men VPN: er har många användningsområden 11 skäl till varför du behöver en VPN och vad den ärVirtuella privata nätverk kan skydda din integritet. Vi förklarar vad de gör exakt och varför du ska använda ett VPN. Läs mer - inte minst så att du kan göra det avblockera geo-begränsat innehåll Vilka VPN: n arbetar fortfarande med Netflix?Netflix håller på att skada på VPN: n, men det finns några som fortfarande fungerar. Här är de bästa VPN: erna att använda med Netflix. Läs mer - och är ett av de mest effektiva sätten att skydda din integritet och säkerhet online.

Medan gratisprodukter ses med välförtjänt skepsis finns det några gratis VPN: er som inte äventyrar din integritet 8 Helt gratis VPN-tjänster för att skydda din integritetGratis obegränsade data VPN finns inte om de inte är bedrägerier. Här är de bästa faktiskt gratis VPN: er som du kan försöka säkert. Läs mer . Att lämna alla dina uppgifter till en tredje part kan verka riskabelt, så du måste vara säker på om du kan lita på din VPN-leverantör 5 tecken på att du kan lita på din VPN-klientAtt använda en VPN skyddar din trafik från snooping och din information från stöld. Men hur kan du vara säker på att ditt VPN skyddar dig? Här är fem tecken på att ditt VPN är pålitligt. Läs mer . Trots alla fördelar är det viktigt att inte falla i fällan att tro att ditt VPN är helt privat 5 sätt din VPN är inte så privat som du tror att den ärDin VPN är inte så säker eller privat som du tror att den är. Vi förklarar varför du och din surfhistorik kanske inte är anonym. Läs mer . Vår regelbundna uppdaterade guide till de bästa VPN-tjänsterna De bästa VPN-tjänsternaVi har sammanställt en lista över vad vi anser vara de bästa leverantörerna av Virtual Private Network (VPN) -tjänster, grupperade efter premium-, gratis- och torrentvänliga. Läs mer borde ge dig någonstans att börja.

rekommendationer

- ExpressVPN - ExpressVPN ger dig tillgång till 1 000 fysiska servrar på 136 geografiska platser i 87 länder. För fullständig anonymitet Njut av en säker och lättanvänd VPN med ExpressVPNVarför ska du välja ExpressVPN? Vi har testat det och gillar det vi hittills har sett. Vi tror att du kommer att göra det också. Läs mer , de håller inga loggar och accepterar betalning i Bitcoin.

- Privat internetuppkoppling - VPN för privat internetåtkomst kan köras på ganska mycket varje enhet Säkra din surfaktivitet med privat Internet-VPN [Giveaway]Vi ger bort 10 privata Internet-konton som är giltiga under ett år! Läs vårt genomgång och gå med i giveaway! Läs mer , har servrar i 25 länder och använder AES-kryptering för att säkra dina data. Det låter dig ansluta upp till fem enheter samtidigt och lagrar inga trafikloggar.

- TunnelBear - Canadas TunnelBear är den perfekt VPN för avslappnade internetanvändare TunnelBear: Den enklaste VPN-enheten för att skydda din integritetTunnelBear syftar till att förenkla VPN, vilket gör det användbart för alla. Dess åtagande att skydda din integritet online gör det till en bra leverantör. Läs mer . Med antingen en fristående app eller Chrome-tillägg kan du ansluta till servrar i 20 länder. Det är en prenumerationstjänst, men erbjuder ett gratis konto med 500 MB per månad.

Lösenordshanterare

Är du bland de 17 procent av människor som använd "123456" som lösenord 7 lösenordsfel som sannolikt kommer att bli hackadDe värsta lösenorden för 2015 har släppts och de är ganska oroande. Men de visar att det är absolut viktigt att stärka dina svaga lösenord, med bara några enkla justeringar. Läs mer ? Lösenord som detta är fruktansvärda - men de är korta, lätt att komma ihåg och bekväma. Ett alltmer populärt sätt att förbättra din säkerhet, utan att behöva komma ihåg komplexa lösenord, är att använd en lösenordshanterare Hur lösenordshanterare håller dina lösenord säkraLösenord som är svåra att knäcka är också svåra att komma ihåg. Vill du vara säker? Du behöver en lösenordshanterare. Så här fungerar de och hur de skyddar dig. Läs mer . På deras mest förenklade lösenordshanterare skapar du en säkrare version av din webbläsares lösenordslagring. De flesta kommer att utvidga detta till en serie hanteringsverktyg, inklusive generering av slumpmässiga och säkra lösenord. Fördelen blir uppenbar när du besöker din favoritwebbplats och lösenordshanteraren fyller automatiskt dina inloggningsuppgifter.

Förutom att lagra och generera lösenord har de flesta chefer en funktion som låter dig granska dina lösenord Behärska dina lösenord för gott med Lastpass 'säkerhetsutmaningVi tillbringar så mycket tid online, med så många konton, att det kan vara riktigt tufft att komma ihåg lösenord. Bekymrad över riskerna? Ta reda på hur du använder LastPass 'säkerhetsutmaning för att förbättra din säkerhetshygien. Läs mer . Du kan snabbt se vilka webbplatser som har svaga, duplicerade eller gamla lösenord och till och med ändra dem med ett enda klick. Trots namnet kan du använda din lösenordshanterare som ett säkert digitalt valv 7 smart lösenordshanterare supermakter du måste börja användaLösenordshanterare har många fantastiska funktioner, men visste du om dessa? Här är sju aspekter av en lösenordshanterare du bör dra nytta av. Läs mer . Det kan vara praktiskt att lagra viktig information som kreditkortsnummer och bankkontouppgifter.

Du kan till och med lagra Wi-Fi-referenser för att enkelt logga in på olika nätverk. Att dela dina lösenord är vanligtvis en otroligt osäker upplevelse. Inte så med en lösenordshanterare. Ange bara mottagarens e-postadress så kan du göra det dela ditt lösenord på ett säkert sätt Så säkert kan du dela lösenord med vänner och familjDu bör aldrig dela dina lösenord. Men det gör du inte? Det är därför vi kommer att visa dig hur du delar dina lösenord samtidigt som du håller dina konton så säkra som möjligt. Läs mer utan att ens behöva avslöja det.

Ord som "ägg" och "en korg" kan köra fram till ditt sinne. Många lösenordshanterare har säkerhetsfunktioner som tvåfaktorautentisering och förhindrar inloggningar från okända platser - men du måste göra det se till att du använder dem Gör du dessa 6 lösenordshanterare säkerhetsfel?Lösenordshanterare kan bara vara lika säkra som du vill att de ska vara, och om du gör något av dessa sex grundläggande misstag kommer du i slutändan att äventyra din online-säkerhet. Läs mer . Det är sant det lösenordshanterare är inte perfekta 4 skäl Lösenordshanterare räcker inte för att hålla dina lösenord säkraLösenordshanterare är värdefulla i den pågående kampen mot hackare, men de erbjuder inte tillräckligt skydd på egen hand. Dessa fyra skäl visar varför lösenordshanterare inte räcker för att skydda dina lösenord. Läs mer - ändå erbjuder de extra skydd över din webbläsares lösenordslagring och sparar dig som lämnar klisterlappar med ditt lösenord fastnat på din skärm.

rekommendationer

- Lastpass - LastPass är den mest populära lösenordshanteraren. Cross-platform support betyder att du kan använda det oavsett vilken enhet du är på. Trots dess många fördelar Den kompletta guiden för att förenkla och säkra ditt liv med LastPass och XmarksMedan molnet betyder att du enkelt kan komma åt din viktiga information var du än är, betyder det också att du har många lösenord att hålla reda på. Det är därför LastPass skapades. Läs mer , efter att ha förvärvats av LogMeIn integritetsförespråkare ser det med misstänksamhet.

- KeePass - Om du hellre vill använda en open source-lösenordshanterare då KeePass är den för dig KeePass Password Safe - Ultimate Encrypted Password System [Windows, Portable]Förvara dina lösenord på ett säkert sätt. Komplett med kryptering och en anständig lösenordsgenerator - för att inte tala om plugins för Chrome och Firefox - KeePass kanske bara är det bästa lösenordshanteringssystemet där ute. Om du... Läs mer . Även om det saknar den attraktiva användargränssnittet för tävlingen, är den funktionellt liknande LastPass.

- Passera - Lite annorlunda än de andra, Pass är en kommandoradsverktyg för lösenordshantering Hur man använder Pass, Ultimate Open Source Password ManagerLetar du efter ett lösenordshanterare för Linux eller Mac OS X som är öppen källkod? Tja, du har tur, eftersom Pass är gratis, baserat på robusta krypteringsstandarder och superlätt att använda! Läs mer och lagrar dina lösenord i en GPG-krypterad fil. Det är öppen källkod och körs på Linux, Mac och Windows.

Operativsystem

Windows har alltid varit det något av ett integritet mittfält. Utgivningen av Windows 10 förde med sig några invasiva metoder för datainsamling och förvärrade bara situationen. Medan Microsoft har gått på något sätt att lugna dessa rädsla Låt inte Windows 10 spionera på dig: Hantera din integritet!Windows 10 tittar på dig. Microsofts senaste operativsystem skördar utan tvekan mer av din personliga information än någonsin tidigare. Vi visar dig hur du får ett bättre grepp om din integritet. Läs mer , det är tydligt att Windows är det inte det mest integritetsmedvetna operativsystemet Sekretess och Windows 10: Din guide till Windows TelemetryMed tillkomsten av Windows 10 Creators Update verkar Microsoft ha beslutat att vara mer öppen för sin datainsamlingsaktivitet. Ta reda på hur mycket som samlas in och vad du kan göra. Läs mer . Lyckligtvis har du alternativ. Av de stora tekniska företagen är Apple ett av de mest kraftfulla när det gäller att försvara din rätt till integritet. De kämpade till och med berömt FBI i domstol när de begärde Apple bryta iPhone-kryptering. Detta åtagande till integritet gör macOS till ett övertygande mainstreamalternativ till Windows. Det är dock värt att notera att även om macOS i allmänhet ses som mycket säkert, det är inte kortsäker Vilka säkerhetshot hotar Mac-användare 2016?Förtjänt eller inte, Mac OS X har ett rykte för att vara säkrare än Windows. Men är det rykte fortfarande förtjänat? Vilka säkerhetshot finns för Apple-plattformen och hur påverkar de användare? Läs mer .

Som vi tidigare sett är programvara med öppen källkod ofta mer integritetsvänliga vem som helst kan se koden bakom den Vad är öppen källkod? [MakeUseOf Explains]"Öppen källkod" är en term som kastas runt mycket i dag. Du kanske känner till att vissa saker är open source, som Linux och Android, men vet du vad det innebär? Vad är öppet ... Läs mer . Detsamma gäller för operativsystem med öppen källkod, varav den mest populära är Linux. Om du inte har hört talas om Linux tidigare kan du ha omedvetet sett det i utställningar som det utmärkta Herr Robot. Linuxs marknadsandel ligger för närvarande på cirka 2 procent, men svarar för cirka 40 miljoner enheter över hela världen. Linux är inte bara ett operativsystem utan en samling gratis distributioner ("distros") som använder liknande underliggande kod. Om du bestämmer dig för att flytta till Linux har du en stort urval Komma igång med Linux och UbuntuDu är intresserad av att byta till Linux... men var börjar du? Är din dator kompatibel? Fungerar dina favoritappar? Här är allt du behöver veta för att komma igång med Linux. Läs mer . Distros som Qubes är jämn specialiserad mot säkerhet Qubes OS 3.2: Det säkraste Linux-operativsystemetQubes OS är ett funktionellt och intuitivt säkerhetsorienterat Linux-operativsystem och används av Edward Snowden. Gör dess åtkomst till säkerhet, utmärkt avdelning, frihet och integrerade integritetsfunktioner det rätt för dig? Läs mer . En livlig och engagerad gemenskap innebär att Linux också har några utmärkta verktyg för att hjälpa din säkerhet 5 Säkerhetsverktyg du borde ha på LinuxFrån början är Linux ganska säkert, särskilt jämfört med andra operativsystem som macOS eller Windows. Trots det är det bra att bygga vidare på det med att börja med dessa verktyg. Läs mer .

rekommendationer

- Mac OS - Det egna operativsystemet utvecklats av Apple. Eftersom Apple använder ett helhetspaket för hårdvarutesign kan det bara hittas på sina enheter Finns det rätt tid att köpa en ny Mac, iPhone eller iPad?Undrar du när du ska köpa en iPhone, Mac eller iPad? Här är de bästa tiderna för att köpa Apple-hårdvara för maximalt värde. Läs mer - om du inte vill prova på en Hackintosh Hur man bygger din egen hackintoshDenna "How to Hackintosh" guide beskriver vad du behöver göra för att bygga en Power PC Hackintosh. Den här guiden visar dig vägen. Läs mer .

- Qubes OS - Säkerhetsfokuserad Linux-distro. Använder en metod som kallas säkerhet genom avdelning. Detta gör att du kan hålla olika delar av ditt digitala liv isolerade från de andra. Edward Snowden godkänd.

- Tails - Amnesic Incognito Live-systemet, bättre känd som svansar Linux-operativsystem för paranoiden: Vad är de säkraste alternativen?Att byta till Linux ger många fördelar för användare. Från ett mer stabilt system till ett stort urval av öppen källkodsprogram är du en vinnare. Och det kommer inte att kosta dig ett öre! Läs mer , är ett bärbart operativsystem som du kan starta på vilken dator som helst från en DVD, USB-stick eller SD-kort. Tails huvudmål är att skydda din integritet och anonymitet, med all information som dirigeras via Tor.

Going Mobile

Med så mycket information lättillgänglig på våra mobila enheter är det viktigt att vi vidtar åtgärder för att skydda dem också. iOS anses allmänt vara mest säkra mobila operativsystem Vad är det säkraste mobila operativsystemet?Vi kämpar om titeln Most Secure Mobile OS, vi har: Android, BlackBerry, Ubuntu, Windows Phone och iOS. Vilket operativsystem är bäst på att hålla sitt eget mot onlineattacker? Läs mer tack vare Apples väggen i trädgården. Trots dess mer öppna natur Är Android verkligen öppen källkod? Och är det ännu viktigare?Här undersöker vi om Android verkligen är öppen källkod. När allt är baserat på Linux! Läs mer , Googles Android OS är också relativt säkert. Du måste bara vara villig att följa noga med vilka appar du installerar Installera inte dessa 10 populära Android-apparDessa Android-appar är extremt populära, men de äventyrar också din säkerhet och integritet. Om du har dem installerade vill du avinstallera dem efter att ha läst det. Läs mer och vad behörigheter de ber om Vad är Android-behörigheter och varför ska du bry dig?Installerar du någonsin Android-appar utan en ny tanke? Här är allt du behöver veta om Android-appbehörigheter, hur de har ändrats och hur det påverkar dig. Läs mer . Google regerar i Android: s fragmenteringsproblem, men få tidiga säkerhetsuppdateringar Varför har min Android-telefon ännu inte uppdaterats?Android-uppdateringsprocessen är lång och komplicerad; låt oss undersöka det för att ta reda på exakt varför din Android-telefon tar så lång tid att uppdatera. Läs mer kan fortfarande vara ett problem på vissa telefoner.

Ditt val av operativsystem är en del av det mobila säkerhetspusslet - apparna du väljer att använda är de andra. Trots de skydd Apple och Google har infört finns det fortfarande risk för virus och skadlig kod på dina mobila enheter. Om du är orolig för risken för infektioner, kan du få bra service med en antivirus-app på din smartphone Behöver du antivirusprogram på Android? Vad sägs om iPhone?Behöver Android antivirusprogram? Vad sägs om din iPhone? Här är varför smarttelefonsäkerhetsappar är viktiga. Läs mer .

Google Play har en otroligt mångfaldig samling appar som passar alla behov och intressen. Bland de 2,8 miljoner apparna finns det några som missbrukar deras privilegierade ställning Installera inte dessa 10 populära Android-apparDessa Android-appar är extremt populära, men de äventyrar också din säkerhet och integritet. Om du har dem installerade vill du avinstallera dem efter att ha läst det. Läs mer på din telefon. Eftersom Apple granskar varje inlämnande innan det når App Store, är dina chanser att ladda ner falska appar mer avlägsna. Istället bör du fokusera på hantera dina appbehörigheter och inaktivera spårning Öka din iOS-sekretess med dessa inställningar och tweaksVi vet alla att regeringar och företag samlar in information från din telefon. Men ger du frivilligt bort mer information än du inser? Låt oss titta på hur du åtgärdar det. Läs mer . Android-behörigheter är inte lika intuitiva Öka din iOS-sekretess med dessa inställningar och tweaksVi vet alla att regeringar och företag samlar in information från din telefon. Men ger du frivilligt bort mer information än du inser? Låt oss titta på hur du åtgärdar det. Läs mer , men de är potentiellt mer invasiva. Android: s inneboende öppenhet betyder att det finns fler alternativ för skydda din integritet och din säkerhet 8 fantastiska Android-appar som skyddar din integritet och din säkerhetOm du vill hålla din Android-enhet säker och säker rekommenderar vi dessa appar. Läs mer .

rekommendationer

- Hitta min telefon (Android, iOS) - Apple och Google erbjuder inbyggda telefonspårningsfunktioner på sina respektive mobilplattformar. Båda tjänsterna är gratis och låter dig spåra din enhets plats och rensa bort dina data på distans.

- DuckDuckGo (Android, iOS) - Även om DuckDuckGo har en mobilwebbplats erbjuder de också mobilappar som kombinerar deras integritetsfokuserade sökmotor och webbläsare.

- Avast Antivirus & Security (Android, iOS) - Avast har länge varit ett rekommenderat val för gratis antivirusprogram på Windows. Deras smarttelefonappar gör sitt antivirusskydd mobilt, liksom de erbjuder en rad funktioner som en samtalsblockerare och applocker.

Säker meddelanden

Mobiltelefoner förändrade vårt förhållande till kommunikation med introduktion av SMS. Vi började förlita oss på textbaserade chattar för att utbyta ofta konfidentiell information. Införandet av smartphones och meddelandeappar ökade populariteten för textchatter. Att dela privat information via en app kräver dock att du litar på utvecklaren och är säker på att ingen lyssnar på. Eftersom vi vet att regeringen lyssnar på våra kommunikationer är E2EE den bästa lösningen för att säkra dina privata meddelanden. Snowden läcker också avslöjade PRISM-programmet Vad är PRISM? Allt du behöver vetaNational Security Agency i USA har tillgång till vilken information du lagrar hos amerikanska tjänsteleverantörer som Google Microsoft, Yahoo och Facebook. De övervakar sannolikt också större delen av trafiken över ... Läs mer som tvingade tekniska företag att överlämna dina uppgifter till regeringen.

Om du vill ha en verkligt privat konversation måste du välja en meddelanden-app som inte bara erbjuder E2EE utan också värderar din integritet. I en ganska förvånande händelse har Facebook-ägda WhatsApp blivit en av ledarna i säker, E2EE-meddelanden Hur man aktiverar WhatsApps säkerhetskrypteringDet så kallade "end-to-end" -krypteringsprotokollet lovar att "bara du och personen du kommunicerar med kan läsa vad som skickas." Ingen, inte ens WhatsApp, har tillgång till ditt innehåll. Läs mer . Snowden-läckorna startade en rörelse för krypterade appar, inklusive liknande Signal, Telegram och Wickr 4 Slick WhatsApp-alternativ som skyddar din integritetFacebook köpte WhatsApp. Nu när vi är över chocken för den här nyheten, är du orolig för din datasekretess? Läs mer . De erbjuder alla mycket liknande funktioner, så ditt val av plattform kommer troligen att komma ner till som dina vänner är villiga att använda.

rekommendationer

- WhatsApp (Android, iOS, webb) - WhatsApp är bekvämt den mest populära meddelanden-appen över plattformar globalt. Funktionspakad och helt gratis De bästa nya WhatsApp-funktionerna du kanske har missatWhatsApp lägger ständigt till nya funktioner. Vi identifierar och spårar de bästa nya funktionerna som har lagts till WhatsApp under åren. Läs mer , det är en favorit bland internationella resenärer. Det sitter något besvärligt i Facebooks portfölj på grund av bristen på reklam och (diskutabelt Hur man slutar WhatsApp överlämna din information till FacebookNu när WhatsApp ägs av Facebook kan dina data överlämnas till Facebook: s händer - såvida du inte förhindrar att det händer. Läs mer ) fokusera på användarnas integritet.

- Signal (Android, iOS) - Utvecklad av Open Whisper Systems vars krypteringsprogramvara är bakad i WhatsApp. Om du gillar E2E-säkerheten för WhatsApp, men inte litar på Facebook är Signal vägen att gå.

- meddelanden (iOS, macOS) - Apples meddelandenapp, tidigare känd som iMessage, låter dig chatta med andra meddelanden användare gratis. Meddelanden är E2EE och kan nås på iOS och macOS.

Molnlagring

Även om vi berömde molnlagring för dess förmåga att enkelt säkerhetskopiera dina filer, kan det lika lätt äventyra din integritet och säkerhet. Tyvärr finns det inneboende risker när du lägger data på internet. Även om det undviker avlyssning riskerar du att din molnlagringsleverantör kan vara hackad Är du en av 69 miljoner hackade Dropbox-användare?Det har bekräftats att 68 miljoner Dropbox-konton hackades i augusti 2012. Var din en av dem? Vad ska du göra åt det? Och varför tog hacket Fyra år att komma ... Läs mer . Vi vet redan att Google bryter alla dina uppgifter, men andra kan också vara villiga att erodera din integritet. Som Evernote demonstrerade Håll dina anteckningar privata: 5 krypterade alternativ till EvernoteEvernote krypterar och säkrar inte dina anteckningar som standard. Om du letar efter en krypterad anteckningsapp kan du prova dessa alternativ. Läs mer , molnleverantörer kan ändra sin integritetspolicy med liten varning och lämna dig utsatt för deras invasiva praxis.

Precis som med e-post erbjuder ingen av de vanligaste leverantörerna E2EE för att göra sin tjänst säkrare. Detta beror ofta på att det lägger till ett ytterligare steg eller besvär som kan begränsa massanöverlämnandet av deras erbjudande. Om du vill förstärka försvaret på din molnlagring bör du överväga att använda en leverantör som Tresorit. All data är E2E-krypterad, de erbjuder stationära och mobila appar och integreras med Windows Explorer. Att lagra dina data online kommer alltid med en viss risk. Men genom att släppa E2EE i mixen lägger du till fler hinder i vägen för alla skadliga angripare som hoppas få tillgång till dina data.

Om du bestämmer att molnlagring inte är för dig, kan en hembryggad lösning vara mer lämplig. Du kan använda NAS-enheter (Network Attached Storage) till säkerhetskopiera alla dina data lokalt. Eftersom NAS-enheter vanligtvis tillåter dig att ansluta flera hårddiskar kan du säkerhetskopiera dina data till flera enheter för förbättrad redundans. Använda programvara som Seafile eller Nextcloud det är möjligt att skapa dina egna själv värd molnserver De tre bästa självvärda Dropbox-alternativen, testade och jämfördaLetar du efter ett Dropbox-alternativ som inte innebär några begränsningar? Här är de bästa self-hostade Dropbox-alternativen. Läs mer för ultimat sinnesfrid.

rekommendationer

- Tresorit - Schweiz Tresorit är en molnlagringstjänst som funktionellt liknar Dropbox, men med E2EE. Fullt stöd för skrivbord, webb och mobil gör det enkelt att komma åt. Enskilda konton börjar på $ 10,42 för 1 TB lagringsutrymme.

- Nextcloud - En annan Dropbox-konkurrent men med en skillnad - den är helt gratis, krypterad och öppen källkod. Programvaran låter dig antingen konfigurera med sina molnservrar eller värd för din egen privata server.

- Seafile - Liknar Nextcloud som det låter dig göra värd för din egen molnlagring Skapa din egen säker molnlagring med SeafileMed Seafile kan du köra din egen privata server för att dela dokument med grupper av kollegor eller vänner. Läs mer , samtidigt som du erbjuder en Dropbox-stil.

Krypteringsverktyg

Traditionellt sett, när du vill skicka ett meddelande men inte vill ha innehållet läst, skulle du skriva i kod. Mottagaren skulle sedan använda en uppsättning regler för att säkert avkoda meddelandet. Då kostnaden för högprestandardatorer har minskat i linje med Moores lag, har det blivit enklare att utföra komplexa matematiska beräkningar på relativt kort tid. Detta har lett till ökningen av kryptering som en säker metod för att kryptera data Hur fungerar kryptering och är det verkligen säkert? Läs mer .

Obehörig åtkomst till dina data är en växande risk. Genom att kryptera dina data innan den når någon annans händer, du förhindra dem från att kunna komma åt din konfidentiella information Inte bara för paranoider: fyra skäl att kryptera ditt digitala livKryptering är inte bara för paranoida konspirationsteoretiker, inte heller för tekniska geeks. Kryptering är något som alla datoranvändare kan dra nytta av. Tekniska webbplatser skriver om hur du kan kryptera ditt digitala liv, men ... Läs mer . Beroende på dina behov finns det verktyg som kommer att kryptera enstaka filer, hela vägen till hela hårddiskar TrueCrypt Is Dead: 4 alternativ för diskkryptering för WindowsTrueCrypt är inte längre, men lyckligtvis finns det andra användbara krypteringsprogram. Även om de kanske inte är exakta ersättare, bör de passa dina behov. Läs mer . Enkel filkryptering är inte en beskattningsuppgift, men hela hårddiskkryptering kan göra det obekvämt att komma åt dina data. Innan du utför en fullständig diskkryptering, se till att du har beaktat hela risk-belöningsförhållandet.

rekommendationer

- VeraCrypt - Open source-efterföljare till den nu-nedlagda, korsplattform TrueCrypt TrueCrypt Användarhandbok: Säkra dina privata filerFör att verkligen hålla dina data säkra måste du kryptera den. Är du inte säker på hur du börjar? Du måste läsa vår bruksanvisning för TrueCrypt av Lachlan Roy och lära dig att använda TrueCrypt-krypteringsprogram. Läs mer . Utför kryptering i realtid med ett val av fem algoritmer.

- PGP - Pretty Good Privacy (PGP) är en av de mest populära och långvariga krypteringsprogramvarorna. Vanligtvis van vid kryptera kommunikation PGP Me: Pretty Good Privacy ExplainedPretty Good Privacy är en metod för att kryptera meddelanden mellan två personer. Så här fungerar det och om det står upp till granskning. Läs mer och e-postmeddelanden kan den också utföra hela skivkryptering enligt OpenPGP-standarden.

- AESCrypt - AESCrypt är en gratis, öppen källkod, plattformsverktyg för kryptering av dina filer 5 effektiva verktyg för att kryptera dina hemliga filerVi måste vara noggrannare än någonsin tidigare när det gäller krypteringsverktyg och allt som är utformat för att skydda vår integritet. Med rätt verktyg är det enkelt att hålla våra data säkra. Läs mer . Välj en fil, ange ett lösenord och din fil är säkrad med 256-bitars AES-kryptering.

Försvarare av data

Att skydda dina data mot ständigt angrepp av attacker kan känna sig som en uppåtgående kamp. Men det finns företag och mjukvara där ute som verkligen bryr sig om din integritet och säkerhet. Om du värdesätter din integritet är det troligtvis det bästa beslutet att ta open source där det är möjligt. Att slippa kopplingarna från Microsoft och Apple gör övergången till Linux också värdefull.

Att hitta en balans mellan bekvämlighet och säkerhet kan vara tufft. För de flesta överväger bekvämligheten säkerhetsproblem, och därför väljer de de vanligaste alternativen från Google och liknande. Men ansträngningen är värd det att skydda dig från allt vanligare hack, läckor och övervakning.

Är du orolig för din integritet? Vilka verktyg kommer du att prova först? Tror du att vi missade någonting? Låt oss veta i kommentarerna nedan!

James är MakeUseOfs köpguider och hårdvara Nyheter Redaktör och frilansförfattare brinner för att göra teknik tillgänglig och säker för alla. Förutom teknik, också intresserad av hälsa, resor, musik och mental hälsa. BIng i maskinteknik från University of Surrey. Kan också hittas som skriver om kronisk sjukdom hos PoTS Jots.