Annons

En av de ständigt skusande floderna av stulna personuppgifter har en datatyp stelnat sin position som kaviar av personliga referenser, och söks nu av ett brett utbud av olyckliga individer och organisationer. Medicinska uppgifter har stigit till toppen 5 skäl till varför medicinsk identitetsstöld ökarScammers vill ha din personliga information och bankkontouppgifter - men visste du att dina medicinska journaler också är intressanta för dem? Ta reda på vad du kan göra åt det. Läs mer av identitetsstöldhögen, och eftersom sådana medicinska anläggningar stöter på en pågående ökning av skadlig programvara som är utformad för att stjäla dessa privata referenser.

MEDJACK 2

Tidigare i år utforskade vi MEDJACK-rapporten Healthcare: The New Attack Vector for Scammers & ID ThievesSjukvårdsposter används alltmer av bedragare för att göra en vinst. Även om det finns enorma fördelar med att ha en digitaliserad medicinsk post, är det då värt det att lägga dina personuppgifter i skjutlinjen? Läs mer

, sammanställt av bedrägerifokuserat säkerhetsföretag, TrapX. Deras första MEDJACK-rapport illustrerade ett brett spektrum av attacker fokuserade på medicinska anläggningar i hela landet, med fokus på sjukhusmedicinsk utrustning. TrapX fann ”omfattande kompromiss med en mängd medicinska apparater som inkluderade röntgenutrustning, bildarkiv och kommunikationssystem (PACS) och blodgasanalysatorer (BGA), ”samt att meddela sjukhusmyndigheterna om ett imponerande utbud av ytterligare potentiella sårbara instrument, Inklusive:”Diagnostisk utrustning (PET-skannrar, CT-skannrar, MR-maskiner etc.), terapeutisk utrustning (infusionspumpar, medicinska lasrar och LASIK-kirurgiska maskiner) och livsmedelsutrustning (hjärt-lungmaskiner, medicinska ventilatorer, extrakorporeala membranoxideringsmaskiner och dialysmaskiner) och mycket mer."

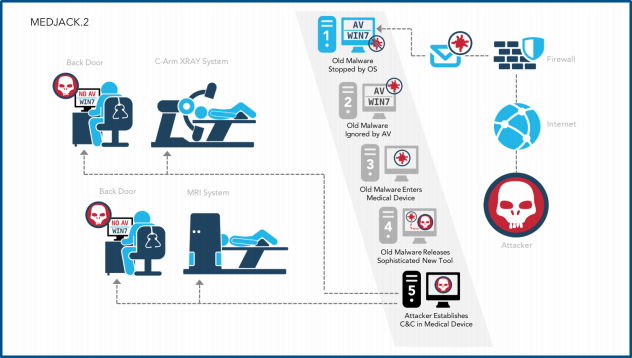

Den nya rapporten, MEDJACK.2: Sjukhus under belägring (Jag älskar den här titeln, förresten!), Har byggt vidare på denna tidiga detaljering av det ihållande hotet för medicinska och säkerhetsföretaget ger en detaljerad analys av de "pågående, avancerade" attackerna som äger rum.

Nya institutioner, nya attacker

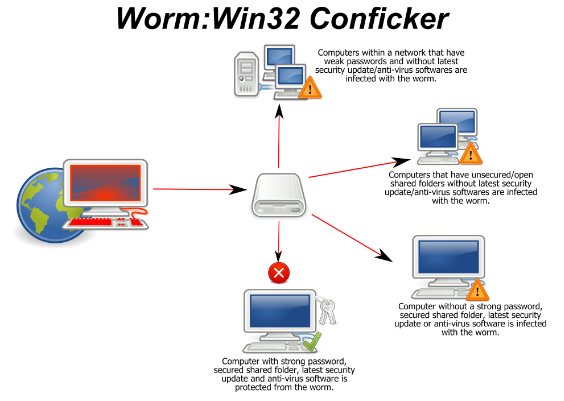

En av de mest intressanta sakerna i rapporten var de sofistikerade skadliga varianterna distribueras av angriparna, speciellt utformade för att tyckas vara oroande för moderna Windows system. MS08-067-masken, mer känd som Conficker, är välkänt bland säkerhetspersonal, och dess signatur är faktiskt lika välkänt av antivirus- och slutpunktsäkerhetsprogramvara Jämför ditt antivirusprestanda med dessa 5 toppsidorVilken antivirusprogram ska användas? Vilken är bäst"? Här tittar vi på fem av de bästa resurserna online för att kontrollera antivirusprestanda, för att hjälpa dig att fatta ett välgrundat beslut. Läs mer .

Majoriteten av de senaste Windows-versionerna har utrotat de flesta av de specifika sårbarheterna som möjliggör att masken skulle få sådan framgång under dess "storhetstid", så när den presenterades för nätverkssäkerhetssystemet på den medicinska anläggningen, verkade det som om det inte fanns någon omedelbar hot.

Men skadlig programvara valdes specifikt för sin förmåga att utnyttja äldre, oöverträffade versioner av Windows som finns på många medicinska enheter. Detta är kritiskt av två skäl:

- Eftersom de nyare versionerna av Windows inte var sårbara, upptäckte de inte ett hot, vilket eliminerade alla slutpunktssäkerhetsprotokoll som borde ha gått in. Detta garanterade maskens framgångsrika navigering till alla gamla fönsterarbetsstationer.

- Specifikt att fokusera attacken på äldre versioner av Windows gav en betydligt högre chans att lyckas. Utöver detta har de flesta medicinska apparater inte specialiserad endpoint-säkerhet, vilket återigen begränsar deras chanser att upptäcka.

TrapX-grundare, Moshe Ben Simon, förklarade:

”MEDJACK.2 lägger till ett nytt lager kamouflage till angriparens strategi. Nya och mycket kapabla angriparverktyg är smart dolda i mycket gammal och föråldrad skadlig programvara. Det är en mycket smart varg i väldigt gamla fårkläder. De har planerat denna attack och vet att de inom sjukvårdsinstitutionerna kan starta dessa attacker, utan straffrihet eller upptäckt, och enkelt upprätta bakdörrar inom sjukhus- eller läkarnätverket där de kan förbli oupptäckta och filtrera ut data under långa perioder av tid."

Specifika sårbarheter

Med hjälp av den föråldrade Conficker-masken som omslag kunde angriparna röra sig snabbt mellan interna sjukhusnätverk. Trots att TrapX inte officiellt har namngivit leverantörerna av medicinska anläggningar var deras säkerhetssystem utvärdering, de har detaljerat de specifika avdelningar, system och utrustning leverantörer som var påverkade:

-

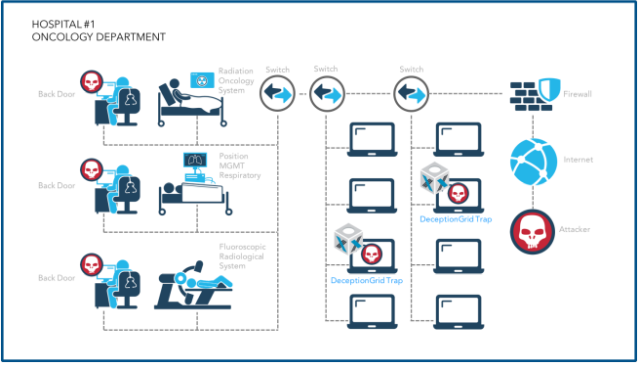

Hosptial nr 1: Topp 1000 globala sjukhus.

- Försäljare A - Strålningsonkologi

- Leverantör A - Trilogy LINAC Gatesystem

- Leverantör B - Flouroscopy Radiologisystem

-

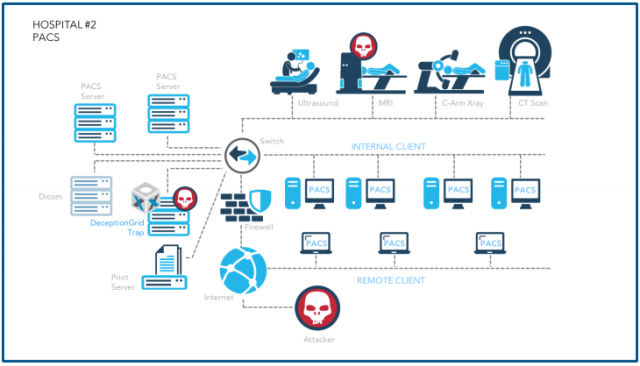

Sjukhus nr 2: Topp 2 000 globala sjukhus.

- Leverantör C - PACS-system

- Flera leverantörs datorservrar och lagringsenheter

-

Sjukhus nr 3: Topp 200 globala sjukhus.

- Leverantör D - röntgenmaskin

I det första sjukhuset komprometterades angriparna med ett system som kör ett centralt system för detektering av intrång, skydd för slutpunkterna i nätverket och nästa generations brandväggar. Trots dessa skydd hittade säkerhetsforskare bakdörrar i ett antal system, som beskrivs ovan.

Det andra sjukhuset fann att deras bildarkiverings- och kommunikationssystem (PACS) hade äventyrats för att söka efter sårbara medicinska apparater och patientdata Hur hälsodata från dina appar köps och säljsDen senaste tidens explosion i antalet hälso- och fitnessappar innebär att det finns mycket hälsodata som samlas in av våra enheter - data som säljs. Läs mer , inklusive "röntgenfilmbilder, datoriserad tomografi (CT) skanningsbilder och magnetisk resonans (MRI) avbildning tillsammans med nödvändiga arbetsstationer, servrar och lagring." EN särskild kvandär är att praktiskt taget alla sjukhus i landet har minst en centraliserad PACS-tjänst, och det finns hundratusentals fler i hela värld.

På det tredje sjukhuset fann TrapX en bakdörr i röntgenutrustningen, en applikation baserad på Windows NT 4.0 Kommer du ihåg dessa? 7 antika Windows-program som fortfarande används idagDe säger att teknologin utvecklas exponentiellt. Men visste du att vissa program har funnits i flera decennier? Gå med oss på en promenad längs Nostalgia Lane och upptäck de äldsta överlevande Windows-programmen. Läs mer . Även om sjukhusets säkerhetsteam "hade stor erfarenhet av cybersäkerhet", var de helt omedvetet om att deras system hade äventyrats, återigen på grund av skadlig programvara som kom inlindad som en diskret hot.

En fara för tjänster?

Förekomsten av hackare i hela medicinska nätverk är naturligtvis extremt oroande. Men det verkar som deras intrång i nätverk för medicinska anläggningar är främst motiverat av stöld av personliga medicinska journaler Så här hackar du dig: Den skurkiga världen med exploateringssatserScammers kan använda programvarusviter för att utnyttja sårbarheter och skapa skadlig programvara. Men vad är dessa exploateringssatser? Var kommer de ifrån? Och hur kan de stoppas? Läs mer , snarare än att faktiskt utgöra ett direkt hot mot sjukhusens hårdvara. I den meningen kan vi vara tacksamma.

Många säkerhetsforskare kommer notera den sofistikerade skadliga skadliga programvaran Din nya säkerhetshot för 2016: JavaScript RansomwareLocky ransomware har oroat säkerhetsforskare, men sedan dess korta försvinnande och återkomst som ett korsplattformigt JavaScript-ransomwarehot har saker förändrats. Men vad kan du göra för att besegra Locky ransomware? Läs mer som mer grundläggande versioner, utformade för att undgå aktuella säkerhetslösningar för slutpunkter. TrapX noterade i sin ursprungliga MEDJACK-rapport att medan gammal skadlig programvara användes för att få tillgång till enheter, är detta en definitiv upptrappning. attackernas önskan att kringgå alla moderna säkerhetskontrollpunkter noterades.

”Dessa gamla inslagningar av skadlig kod kringgår moderna endpoint-lösningar eftersom de riktade sårbarheterna sedan länge har stängts på operativsystemnivå. Så nu kan angriparna, utan att generera någon varning, distribuera sina mest sofistikerade verktygssatser och etablera bakdörrar inom stora sjukvårdsinstitutioner, helt utan varning eller varning. ”

Även om det primära målet är tålamodstjänst för patienten, utsätts dessa kritiska sårbarheter betyder bara en sak: ett mer sårbart sjukvårdssystem, med ännu fler potentiella sårbarheter utsatt. Eller, nätverk som redan har äventyrats utan att ta upp några larm. Som vi har sett är detta scenario helt möjligt.

Medicinska journaler har blivit en av de mest lukrativa formerna av personlig identifierbar information, som man söker av ett brett spektrum av skadliga enheter. Med priser som sträcker sig från $ 10-20 per individuell rekord, finns det en effektiv handel med svarta marknader, som stimuleras av den till synes lätta tillgången till ytterligare poster.

Meddelandet till medicinska anläggningar bör vara tydligt. Utvecklingen av patientjournaler till en lätt överförbar digitaliserad version är utan tvekan fantastisk. Du kan gå in på nästan alla medicinska anläggningar och de kommer enkelt att få tillgång till en kopia av dina register.

Men med kunskapen om att bakdörrar blir allt vanligare i medicintekniska apparater som använder gradvis forntida hårdvara, måste det vara ett samordnat arbete mellan både utrustningstillverkare och medicinska institutioner för att arbeta tillsammans för att hålla patientjournaler säkerhet.

Har du drabbats av medicinskt journalstöld? Vad hände? Hur fick de åtkomst till dina poster? Låt oss veta nedan!

Bildkrediter:medicinsk monitor av sfam_photo via Shutterstock

Gavin är Senior Writer för MUO. Han är också redaktör och SEO-chef för MakeUseOfs kryptofokuserade systerwebbplats, Blocks Decoded. Han har en BA (Hons) samtidsskrift med digital konstpraxis pillerad från kullarna i Devon, och över ett decennium av professionell skrivupplevelse. Han tycker om stora mängder te.