Annons

Linux har många säkerhetsåtgärder på plats som är tänkta att skydda ditt system från hot och ibland (visserligen) vår egen dumhet. Det finns tre huvudfunktioner som finns för att begränsa och ge åtkomst efter behov - filbehörigheter, filägande och root-användarkontot.

Även om det är allmänt känt som superanvändarkontot, hänvisar SU faktiskt till ersättningsanvändare och instruerar datorn för att utföra kommandon med filbehörigheter för en annan användare, som standard roten konto. Den här genvägen är ett kraftfullt verktyg som kan vara till stor hjälp när det används på rätt sätt eller helt förödande om det används hänsynslöst.

Idag ska vi gå in på djupare om SU och varför du bör ta ansvar när du använder den.

Administratörskonton

Alla de större operativsystemen har konceptet med ett administratörskonto, vilket ger utökade privilegier jämfört med annars "normala" användarkonton. Normala användare har tillgång till sina egna filer, men inte andra användares filer och endast skrivskyddad tillgång till systemfiler så att de kan köra installerade applikationer.

Administratörer, å andra sidan, kan ändra systemfiler, vilket inkluderar installation av nya eller uppdaterade applikationer, och kan (vanligtvis) se andra användares filer.

Enkelt nog, eller hur? Visst, begreppen är ganska lätta att förstå, men det har mer långtgående implikationer än bara det. Administratörer, som antas veta mer om vad de gör, kan göra fler stora ändringar i ett system utan att det går sönder eller läcker känslig data. Normala användare utan dessa behörigheter kan inte utföra dessa uppgifter, så det finns liten chans att dessa användare kommer att skada systemet.

På de flesta system med bara en användare är den användaren ofta administratör och kan göra vad de vill med sin dator. Detta är en hierarki av en, så ingen tredje part behöver vara närvarande som administratör. Men närhelst användare har tillgång till dessa systemprivilegier hela tiden, tenderar de att använda dem blint, helt enkelt acceptera förfrågningar om administratörsrättigheter utan att tänka igenom det.

Superanvändarkontot på Linux

Linux har ett annat tillvägagångssätt för att hantera dessa administrativa privilegier. Istället för att tilldela administratörsrättigheter till användarkonton delar Linux upp dessa i två olika konton: SU-kontot (kallas ibland rot) och sedan ditt vanliga användarkonto. Tanken är att om du behöver göra något som kräver förhöjda privilegier kan du använda SU-kommandot och göra vad du än behöver göra.

Åtminstone psykologiskt sett tvingar den här metoden dig att inse att du gör något allvarligare med ditt system eftersom det inte låter dig göra det utan att använda SU.

För att byta behöver du bara öppna en terminal och skriva in

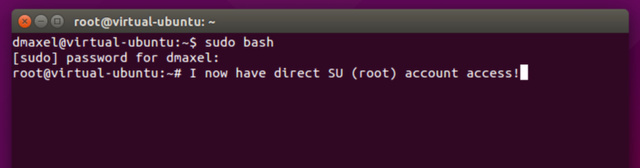

suDen kommer då att be om root-lösenordet för att ge dig åtkomst. Om du använder sudo kan du också köra

sudo bashsom kommer att öppna bash (helt enkelt en annan instans av terminalen) men på uppdrag av roten.

SU-förmåner

Att separera dessa konton hjälper också till att hantera system. Om en systemadministratör behöver tillgång till systemet för att göra ändringar, men de inte är en vanlig användare, behöver de bara använda SU och de behöver inte skapa ett vanligt användarkonto. Dessa konton kan ha olika lösenord, så bara personer som försöker byta med SU och vet lösenordet kommer in.

Rotkontot är riktigt kraftfullt, så det borde kännas som en stor grej om du behöver byta till det. Som root kan du radera hela ditt system i ett terminalkommando 9 dödliga Linux-kommandon du aldrig bör köraDu bör aldrig köra ett Linux-kommando om du inte vet exakt vad det gör. Här är några av de dödligaste Linux-kommandona som du för det mesta vill undvika. Läs mer . Som en normal användare skulle det inte låta dig göra det eftersom du inte har tillgång till att ändra några filer utanför din hemmapp. Alla skador som du gör som en normal användare förblir inom den domänen - det påverkar inte systemet eller andra användare.

Det är också en utmärkt försvarsmekanism mot skadlig programvara. Om det råkar komma in på ditt system och köras kommer det att ha samma behörigheter som ditt vanliga användarkonto. Den kunde bara få ytterligare rättigheter om den kände till root-lösenordet. Så även om det kan förstöra ditt utrymme på systemet, kan det inte få ner hela systemet. I sällsynta fall hittas buggar där programvara kan få root-åtkomst på sätt som de inte är tänkta att, men dessa buggar korrigeras vanligtvis på bara ett par dagar.

SU vs. Sudo

Att behöva använda SU kan vara lite irriterande för vissa, så kommandot sudo uppfanns. Förkortning för "SU do", detta kommando kan prefix något annat kommando En A-Z av Linux - 40 viktiga kommandon du bör känna tillLinux är det ofta ignorerade tredje hjulet för Windows och Mac. Ja, under det senaste decenniet har operativsystemet med öppen källkod fått mycket dragkraft, men det är fortfarande långt ifrån att betraktas... Läs mer att du vill köra som root medan du fortfarande är inloggad som din vanliga användare. SU: n behöver bara placera ditt vanliga användarkonto i gruppen "sudoers", och sedan tillåts du av systemet att använda sudo-kommandot. Allt som krävs är att du skriver in ditt vanliga användarlösenord innan kommandot körs. Naturligtvis måste du också lär dig vilka kommandon 4 sätt att lära dig terminalkommandon i LinuxOm du vill bli en sann Linuxmästare är det en bra idé att ha lite terminalkunskaper. Här kan du använda metoder för att börja undervisa själv. Läs mer du måste sätta framför sudo.

Vissa distributioner föredrar att använda sudo och sedan inaktivera SU eftersom en normal användare som använder sudo inte aktivt använder förhöjda privilegier hela tiden, till skillnad från någon som använder SU-kommandot. Den försöker också undvika problemet med nolldagars säkerhetshål som tillåter oavsiktlig rootåtkomst eftersom kommandot är inaktiverat till att börja med. Slutligen, genom att använda sudo, skulle skadlig programvara behöva gissa användarens lösenord innan den kunde få förhöjda privilegier.

Problemet med sudo är dock detsamma som på andra operativsystem. Användare med tillgång till sudo tenderar att använda det blint och utan mycket extra eftertanke. Återigen, detta är vanligtvis bra för system som ändå bara används av en enskild användare, eller system med ett litet antal användare med en ännu mindre mängd av dem med sudo-åtkomst. Men större system borde nog lämna sudo ifred och hålla sig till bara SU och normala konton.

Säkerhet i åtanke

Så, snabb recension: SU är bra eftersom det uppmuntrar till färre misstag, men det är fortfarande kraftfullt och bör endast användas av rätt personer (beroende på vilket system du använder). Sudo hjälper till att överbrygga klyftan mellan root och normala användare, men det har sina teoretiska nackdelar. Vad du slutar göra är upp till dig (det är det fina med Linux!), men det hjälper dig definitivt att göra bättre val när du är informerad.

Glöm inte att kolla in några andra användbara Linux tips 10 misstag som får dig att låta som en Rookie Linux-användareHur kan du se när du inte är en Linux-rookie längre? Kolla in dessa misstag nybörjare gör och se om du har gjort något av dem nyligen. Om du har, oroa dig inte! Läs mer såväl som Linux lingo Är Linux förvirrande? Här är nyckeltermerna du behöver vetaNuförtiden installeras Ubuntu och andra moderna Linux-distributioner vanligtvis utan problem (och utan att kräva alla kunskaper), men när du går vidare med att använda dem kommer du oundvikligen att stöta på alla typer av terminologi den där... Läs mer så att du är sugen!

Vad tycker du om SU och Sudo? Finns det något du skulle ändra för att förbättra behörigheter och säkerhet? Låt oss veta i kommentarerna!

Bildkrediter: Säkerhetsvakt via Shutterstock, Ditty_about_sommar via Shutterstock.com, Sergii Korolko via Shutterstock.com

Danny är senior vid University of North Texas som tycker om alla aspekter av programvara med öppen källkod och Linux.