Annons

Kraften hos botnät ökar. Ett tillräckligt organiserat och globaliserat botnet tar bort delar av internet, inte bara enstaka webbplatser, det är den kraft de har. Trots deras enorma kraft använde den största DDoS-attacken inte en traditionell botnetstruktur.

Låt oss titta på hur en botnets kraft expanderar Vad är ett botnet och är din dator en del av en?Botnät är en viktig källa till skadlig programvara, ransomware, spam och mer. Men vad är ett botnet? Hur kommer de till? Vem styr dem? Och hur kan vi stoppa dem? Läs mer och hur nästa enorma DDoS du hör om Vad är exakt en DDoS-attack och hur händer den?Vet du vad en DDoS-attack gör? Personligen hade jag ingen aning förrän jag läste denna infographic. Läs mer blir större än förra.

Hur växer botnät?

Definitionen av SearchSecurity botnet stater att "ett botnet är en samling internetanslutna enheter, som kan inkludera datorer, servrar, mobila enheter och internet av saker enheter som är infekterade och kontrollerade av en vanlig typ av skadliga program. Användare är ofta medvetna om att ett botnet infekterar sitt system. "

Botnät skiljer sig från andra skadliga programtyper genom att det är en samling av samordnade infekterade maskiner. Botnets använder skadlig programvara för att utöka nätverket till andra system, främst med skräppostmeddelanden med en infekterad bilaga. De har också några primära funktioner, till exempel skicka skräppost, datahämtning, klickbedrägeri och DDoS-attacker.

Botnets snabbt expanderande attackkraft

Fram till nyligen hade botnät några vanliga strukturer som är bekanta för säkerhetsforskare. Men i slutet av 2016 förändrades saker. EN serie enorma DDoS-attacker De viktigaste cybersecurity-evenemangen 2017 och vad de gjorde med digVar du offer för en hack 2017? Miljarder var i det som tydligen var det värsta året inom cybersäkerhet ännu. Med så mycket som händer, kanske du har missat några av överträdelserna: låt oss sammanfatta. Läs mer fick forskare att sitta upp och notera.

- September 2016. Den nyligen upptäckta Mirai botnet attackerar säkerhetsjournalisten Brian Krebs webbplats med 620 Gbps, vilket massivt stör hans webbplats men slutligen misslyckas på grund av Akamai DDoS-skydd.

- September 2016. Mirai botnet attackerar den franska webbhotellen OVH och stärks till cirka 1 TB.

- Oktober 2016. En enorm attack attackerade de flesta internettjänster på den amerikanska östra kusten. Attacken var inriktad på DNS-leverantören Dyn, där företagets tjänster fick uppskattade 1,2 tbps i trafik, tillfälligt stänga av webbplatser inklusive Airbnb, Amazon, Fox News, GitHub, Netflix, PayPal, Twitter, Visa och Xbox Leva.

- November 2016. Mirai slår till internetleverantörer och leverantörer av mobiltjänster i Liberia, vilket minskar de flesta kommunikationskanaler i hela landet.

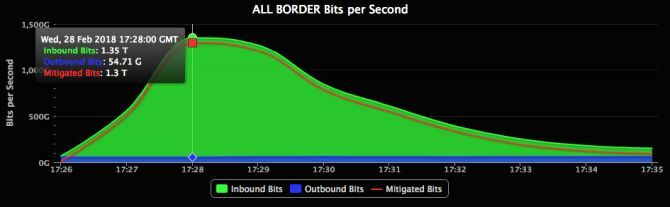

- Mars 2018. GitHub träffas med den största inspelade DDoS, och registrerar cirka 1,35 TBps i varaktig trafik.

- Mars 2018. Nätverkssäkerhetsföretaget Arbor Networks hävdar sin ATLAS globala trafik och DDoS-övervakningssystem registrerar 1,7 Mbps.

Dessa attacker eskalerar i kraft över tiden. Men före detta var den största någonsin DDoS 500 Gbps attack på pro-demokrati-platser under Hong Kong Occupy Central-protester.

En del av orsaken till denna ständiga ökning av makten är en helt annan DDoS-teknik som inte kräver hundratusentals skadliga-infekterade enheter.

Memcached DDoS

Den nya DDoS-tekniken utnyttjar memcached service. Av dessa sex attacker använder GitHub- och ATLAS-attackerna memcached för att förstärka nätverkstrafiken till nya höjder. Vad är dock memcached?

Tja, memcached är en legitim tjänst som körs på många Linux-system. Det cachar data och underlättar belastningen på datalagring, som skivor och databaser, vilket minskar antalet gånger en datakälla måste läsas. Det finns vanligtvis i servermiljöer, snarare än ditt Linux-skrivbord 5 stora Linux-skrivbordsmiljöer som du inte har hört talas omDet finns många Linux-skrivbordsmiljöer där ute - inklusive några fantastiska som du antagligen inte har hört talas om. Här är fem av våra favoriter. Läs mer . Dessutom bör system som kör memcached inte ha en direkt internetanslutning (du ser varför).

Memcached kommunicerar med användardataprotokollet (UDP), vilket tillåter kommunikation utan verifiering. I sin tur betyder detta i princip alla som kan komma åt en internetansluten maskin med den memcachade tjänsten kan kommunicera direkt med det, samt begära data från det (det är därför det inte borde ansluta till internet!).

Den olyckliga nackdelen med denna funktionalitet är att en angripare kan förfalska internetadressen för en maskin som begär en begäran. Så angriper angriparen webbplatsens eller tjänstens adress till DDoS och skickar en begäran till så många memcachade servrar som möjligt. Det kombinerade svaret med de memcachade servrarna blir DDoS och överväldigar webbplatsen.

Denna oavsiktliga funktionalitet är tillräckligt dålig på egen hand. Men memcached har en annan unik "förmåga." Memcached kan massivt förstärka en liten mängd nätverkstrafik till något otroligt stort. Vissa kommandon till UDP-protokollet resulterar i svar som är mycket större än den ursprungliga begäran.

Den resulterande amplifieringen är känd som Bandwidth Amplification Factor, med attackförstärkning mellan 10 000 och 52 000 gånger den ursprungliga begäran. (Akami tror memcached attacker kan "ha en förstärkningsfaktor över 500 000!)

Vad är skillnaden?

Du ser då att den största skillnaden mellan en vanlig botnet DDoS och en memcached DDoS ligger i deras infrastruktur. Memcached DDoS-attacker behöver inte ett enormt nätverk av komprometterade system, i stället förlita sig på osäkra Linux-system.

Mål med högt värde

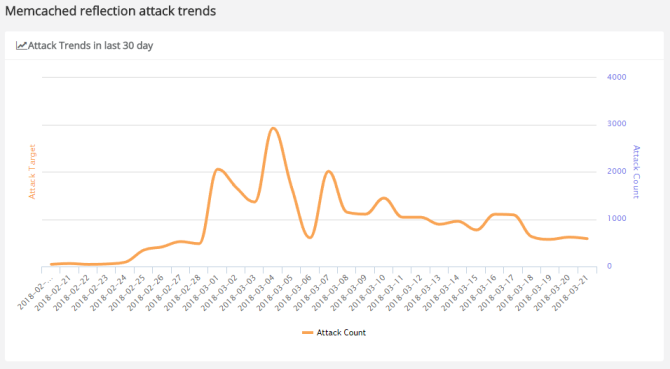

Nu när potentialen för extremt kraftfulla memcached DDoS-attacker är i naturen, förväntar dig att se fler attacker av denna art. Men de memcacherade attackerna som redan har ägt rum - inte i samma skala som GitHub-attacken - har kastat upp något annat än normen.

Säkerhetsföretaget Cybereason följer nära utvecklingen av memcached attacker. Under analysen såg de den memcached attacken som användes som ett lösningsmedel för leverans. Angripare bädda in en liten lösningsmeddelande som begär betalning i Monero 5 skäl till varför du inte ska betala Ransomware-bedragareRansomware är läskigt och du vill inte bli drabbat av det - men även om du gör det finns det tvingande skäl till varför du INTE ska betala det lösningsmedlet! Läs mer (en cryptocurrency), placera sedan den filen på en memcached server. När DDoS startar begär angriparen ransom-notfilen, vilket får målet att ta emot anteckningen om och om igen.

Förblir du säker?

Det finns faktiskt ingenting du kan göra för att stoppa en memcached attack. I själva verket vet du inte om det förrän det är klart. Eller åtminstone tills dina favorittjänster och webbplatser inte är tillgängliga. Det är såvida du inte har tillgång till ett Linux-system eller en databas som kör memcached. Då bör du verkligen gå och kolla din nätverkssäkerhet.

För vanliga användare förblir fokus verkligen på vanliga botnät spridda via skadlig programvara. Det betyder

- Uppdatera ditt system och behåll det så

- Uppdatera ditt antivirusprogram

- Tänk på ett antimalware-verktyg som Malwarebytes Premium De bästa datorsäkerhets- och antivirusverktygenÄr du orolig för skadlig programvara, ransomware och virus? Här är de bästa säkerhets- och antivirusapparna du behöver för att hålla dig skyddad. Läs mer (premiumversionen erbjuder realtidsskydd)

- Aktivera skräppostfiltret i din e-postklient Hur man stoppar skräppostmeddelanden i GmailFå för många skräppostmeddelanden? Dessa smarta Gmail-tips hjälper dig att blockera oönskade skräppostmeddelanden från att stoppa din Gmail-inkorg. Läs mer ; slå upp det för att fånga den stora majoriteten av skräppost

- Klicka inte på något du är osäker på; detta går dubbelt för oönskade e-postmeddelanden med okända länkar

Att hålla sig trygg är inte en ork -det kräver bara lite vaksamhet 6 gratis cyber-säkerhetskurser som håller dig säker onlineFörundrad över online-säkerhet? Förvirrad om identitetsstöld, kryptering och hur säkert det är att handla online? Vi har sammanställt en lista med 6 gratis cybersäkerhetskurser som kommer att förklara allt, redo att tas idag! Läs mer .

Bildkredit: BeeBright /Depositphotos

Gavin är Senior Writer för MUO. Han är också redaktör och SEO-chef för MakeUseOfs kryptofokuserade systerwebbplats, Blocks Decoded. Han har en BA (Hons) samtidsskrift med digital konstpraxis pillerad från kullarna i Devon, och över ett decennium av professionell skrivupplevelse. Han tycker om stora mängder te.