Annons

Datasäkerhet och integritet blir allt svårare att förstå. Hur kan vi vara säkra på att meddelandena vi skickar inte faller i fel hand och att bilderna vi laddar upp inte missbrukas?

För att förstå kryphål i datasäkerheten och hur vi kan undvika dem, talade MakeUseOf med Shaun Murphy. Murphy är en tidigare regerings säkerhetskonsult och grundare av SNDR, en gratis meddelanden och fildelningsapp som han hävdar löser de vanligaste problemen med krypterad data och online-säkerhet.

Problemet med kryptering och krypterade e-postmeddelanden

Vi hör ofta om hur regeringen läser våra e-postmeddelanden och hur all vår textkommunikation inte är säker. Den vanliga lösningen som erbjuds är att kryptera dina e-postmeddelanden. Dessa lösningar fungerar som ett lager ovanpå e-post, i form av kryptografiska plugins. Men det är vanligtvis inte en praktisk lösning.

"Det sätter upp dina mottagare att också ha samma plugin, utbyta delad hemlig kod / nyckel för att läsa dina meddelanden," säger Murphy. "Dessa lager lägger vanligtvis till så mycket friktion när det gäller att kommunicera med alla du redan känner, att människor slutar att överge det helt."

Kryptografi är dock svårt Hur fungerar kryptering och är det verkligen säkert? Läs mer att utveckla; det är svårt att övertyga människor att använda det; och mycket svårt för företag att ge upp förmågan att data mina alla dina meddelanden och data, tillägger han.

"Ingen eller ingen enhet ska ha tillgång till medborgares meddelanden och data som inte tydligt var avsedda för offentlig konsumtion. Och för det behöver vi vidtagande av kryptografitjänster mellan avsändare och mottagare på allt - e-post, meddelanden, sociala medier, fildelning. Det är bara för riskabelt att lämna det här oskyddat på servrar spridda över hela världen. Det är där Sndr kommer in genom att sätta allt detta på ett ställe. ”

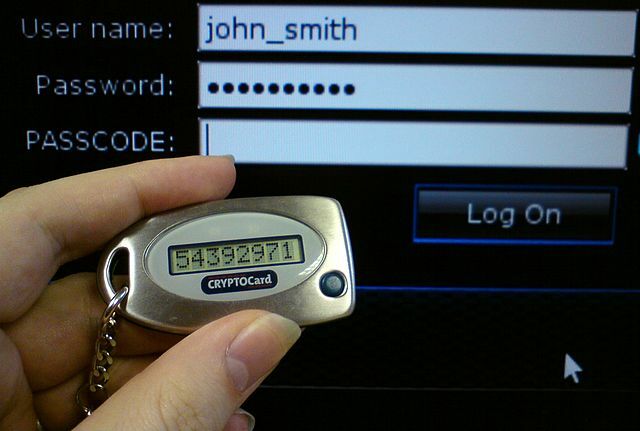

Det bästa tipset för att säkra din inkorg: 2FA

Murphy rekommenderar tvåfaktorautentisering Vad är tvåfaktorautentisering och varför du ska använda denTvåfaktorautentisering (2FA) är en säkerhetsmetod som kräver två olika sätt att bevisa din identitet. Det används ofta i vardagen. Att till exempel betala med kreditkort kräver inte bara kortet, ... Läs mer (även kallad 2FA- eller tvåstegsverifiering) som det bästa sättet att först säkra din inkorg mot inkräktare. 2FA är ett dubbelstegs säkerhetsprotokoll, tillgängligt för mest framstående webbtjänster Lås ner dessa tjänster nu med tvåfaktorautentiseringTvåfaktorautentisering är det smarta sättet att skydda dina onlinekonton. Låt oss ta en titt på några av de tjänster du kan låsa ner med bättre säkerhet. Läs mer . När du har matat in ditt lösenord skickar tjänsten en andra kod, vanligtvis via SMS, för att säkerställa att det verkligen är du.

”Det här är en mycket stark autentiseringsmekanism eftersom den kräver något du vet (lösenord) och något du har (mobilenhet) - vanligtvis har någon med skadlig avsikt inte tillgång till båda, " Murphy säger. ”Autentisering är avgörande för att börja säkra din kommunikation. Kom ihåg att om någon kommer in i din e-post kan de återställa alla andra konton du har via länkarna "återställ mitt lösenord" på sociala medier och de flesta andra webbplatser... läskiga grejer! "

Använd offline-e-postkunder, särskilt när du reser

Med tanke på hur kraftfulla Gmail eller Outlook eller andra webbaserade e-postklienter är nu, har du förmodligen ingen offline-klient som Outlook Express eller Thunderbird. Men det är ett misstag enligt Murphy. Det finns några fördelar med att använda en offline e-postklient Du bör Ditch Webmail för en e-postklient för skrivbord om ...För några år sedan var webbmailen helt rave. Undrar du om det är dags att byta tillbaka till en e-postklient på skrivbordet? Kolla inte vidare. Vi visar fördelarna med en lokal posttjänst. Läs mer som Thunderbird istället för att komma åt Gmail eller Outlook från din webbläsare.

"Dina tangenttryckningar kommer inte att fångas (som någon social media-jätte fångades nyligen) när du skriver ditt meddelande," säger han. "Du har tid att granska dina meddelanden och innehåll för all känslig information innan den skickas till någon ansluten tjänst. Och du kan ta dig tid att se till att du ansluter till ett säkert nätverk. ”

Murphy rekommenderar särskilt att du använder offline-e-postklienter när du reser. När du inte använder ditt hem eller kontors Wi-Fi-nätverk kan du inte vara säker på hur säker det är. ”Jag använder offline-klienter när jag reser bara av det enkla skälet som de flesta Wi-Fi-åtkomstpunkter är inte säkra även om du använder många lager för att försöka skydda det, säger Murphy.

Gör lösenord 30 tecken eller mer

XKCDs komiska spikar säkerhetshemligheten till lösenord, säger Murphy. Ju längre och mer komplex du gör det, desto svårare är det för en datoralgoritm att knäcka den. Så han har två gyllene regler för lösenord:

- Användaren ska kunna komma ihåg dem 6 tips för att skapa ett obrottsligt lösenord som du kan komma ihågOm dina lösenord inte är unika och obrytbara kan du lika gärna öppna ytterdörren och bjuda in rånarna till lunch. Läs mer (utan att skriva ner dem).

- De borde vara tillräckligt komplexa för att en dator inte lätt kan räkna ut den.

Komplexitet kan uppnås genom specialtecken, stora bokstäver, siffror osv., Säger Murphy, och erbjuder ett exempel på ett riktigt starkt lösenord:

Ye8ufrUbruq @ n = se

”Det kränker regel 1: Jag måste komma ihåg det på något sätt. Glöm det, jag ska bara skriva ner det eller hålla fast i ett lösenord som kommer ihåg program... och det är inte så bra för säkerhet, säger han. "Tänk om vi hade ett riktigt långt lösenord men gjorde det lite mer minnesvärt?" Till exempel:

TodayIsGoing2BeTheBestDayEver!

"Nyckeln här är att jag kan komma ihåg att det är en lång lösenfras och det är väldigt komplicerat och till vissa standarder säkrare än den första bara på grund av antalet tecken."

Bifoga viktiga dokument som PDF-filer eller 7-zip-filer

E-postmeddelanden används ofta för att överföra viktiga filer, från skattedeklarationsinformation till känsliga foton. Eftersom vi redan har fastställt säkerhetsbristerna i e-post måste du vara dubbelt säker på dessa dokument. Så lägg dem först i ett krypterat, låst format och sedan maila dem, säger Murphy.

- Använd ett dokumentformat som PDF som du kan göra kryptera dokumenten 4 tips för att säkra PDF-dokumentNär du skapar PDF-filer för affärsändamål finns det ett antal säkerhetsproblem du kan ha, allt från vem som kan visa det till hur innehållet kan användas igen. Det är därför viktigt att förstå ... Läs mer med åtminstone en AES-256-nyckel med ett enormt lösenord (30+ tecken) som kommer att krävas för att öppna filen och sedan begränsa slutmottagaren ytterligare från att skriva ut, välja text osv. Detta är bra eftersom de flesta har en PDF-visning.

- Använd någon typ av behållarformat som möjliggör åtminstone AES-256-nyckel och ett enormt lösenord (30+ tecken) kryptering av data. 7Zip är ett bra open source-krypteringsprogram 5 effektiva verktyg för att kryptera dina hemliga filerVi måste vara noggrannare än någonsin tidigare när det gäller krypteringsverktyg och allt som är utformat för att skydda vår integritet. Med rätt verktyg är det enkelt att hålla våra data säkra. Läs mer det har visat sig vara anständigt i säkerhet men inte omfattande granskas. Men igen måste den andra personen ha mjukvaran.

När du har gjort ett (eller båda) av dessa alternativ kan du fritt skicka den filen utan mycket oro.

Den här metoden kräver fortfarande att du skickar det lösenordet till den andra personen. För att vara säker rekommenderar Murphy att du ringer dem och säger lösenordet högt. skriv inte ner det någonstans. Och använd principerna för 30-tecken lösenord trick för att göra det minnesvärt och säkert.

Säkerhetsrisker är olika på datorer och telefoner

Medan våra smartphones långsamt ersätter våra datorer, kan du inte behandla dem som samma typ av enhet när det gäller säkerhetsrutiner. Riskerna är olika, och därför måste du närma dig problemet annorlunda. Så här skiljer Murphy riskerna:

Risker för datorer: En dator är vanligtvis inställd för att låta program göra vad de vill, med undantag för några få heta objekt (fungera som en nätverksserver, åtkomstsystem eller andra användarfiler osv.) Dagens hot på datorer inkluderar ransomware Betala inte - Hur man slår Ransomware!Föreställ dig om någon dyker upp utanför dörren och sa: "Hej, det finns möss i ditt hus som du inte visste om. Ge oss 100 $ och vi kommer att bli av med dem. "Detta är Ransomware ... Läs mer - ett program som krypterar alla filer du behöver och tvingar dig att betala dem lite pengar för att låsa upp dem men biggie är de tysta sakerna. Vissa program sitter på din dator, genomsöker nätverket för saftiga saker och överför tyst filerna utomlands.

Risker för telefoner:En telefons säkerhetsproblem Vad du verkligen behöver veta om smarttelefonsäkerhet Läs mer är i allmänhet mer begränsade än en dator eftersom telefoner inte är inställda för att låta program göra vad de vill. Men det finns andra problem. Telefoner vet vanligtvis var du befinner dig vid mobiltelefontornet den är ansluten till, vilken Wi-Fi i närheten som helst och om du har din GPS-modul aktiverad. Nedladdade appar kan ha alltför många behörigheter och kan hämta för mycket information om dig (som att öppna din kontaktlista och ladda upp dem alla till en server någonstans).

Murphys tips: Kryptera din telefon. På Android måste du uttryckligen göra detta i telefonens inställningar. De senaste iPhonerna skickas på detta sätt när du har ett lösenord. här är hur man gör det Hur du krypterar data på din smartphoneMed Prism-Verizon-skandalen, är det som påstås hänt att USA: s National Security Agency (NSA) har varit data mining. Det vill säga att de har gått igenom samtalsposterna till ... Läs mer .

Dessutom är den faktiska tekniken som gör att en mobiltelefon kommunicerar med celltorn i allmänhet en svart ruta som säkerhetsgemenskapen inte har mycket synlighet på i den inre funktionen. Kan den fjärrstyra din telefon, slå på den eller aktivera kameran?

Murphys tips: Använd en lösenfras för inloggning. En enkel fyrsiffrig stift räcker inte, en 6-siffrig stift är bra, ett lösenord är bäst. Och mönsterlås är inte ifrågasatt Vilket är säkrare, ett lösenord eller ett mönsterlås?Våra smartphones har mycket personlig information. Alla dina textmeddelanden, e-postmeddelanden, anteckningar, appar, appdata, musik, bilder och så mycket mer finns där. Även om det är en mycket stor bekvämlighet att ... Läs mer .

Fingeravtrycksskannrar blir bättre men de ersätter inte lösenord. Fingeravtryck och annan biometri är bättre lämpade att ersätta ett användarnamn än ett lösenord eftersom ett lösenord borde vara något du känner till. Med det sagt är fingeravtrycksskannrar för att låsa upp telefoner bättre än ingenting.

Slutligen gör storleken på en telefon det mer troligt att den blir stulen. Och eftersom alla dina konton är inloggade måste tjuven helt enkelt återställa lösenord för att låsa dig ut.

Murphys tips: Aktivera hantering av fjärrkontrollen. För Apple-användare finns det Hitta min iPhone Hur du spårar och lokaliserar din iPhone med hjälp av platstjänsterDu kan spåra din iPhone och dela eller hitta dess plats med funktionen iPhone Location Services. Vi visar dig hur. Läs mer och för Androids, använd Enhetshanteraren Hitta min iPhone för Android? Möt Android Device ManagerSjalu på iPhone: s Find My iPhone-app? Tja, tur för dig finns det en lika fantastisk app för Android som heter Android Device Manager! Låt oss ta en titt på det. Läs mer . Detta gör att du kan ta bort känslig information från din enhet om den är stulen.

När ska man använda Google / Facebook-inloggningar för webbplatser

Flera webbplatser ber dig logga in med dina sociala konton. Ska du göra det? Bör du tänka två gånger innan du loggar in med sociala konton? Läs mer

"Det beror verkligen och hur mycket åtkomst webbplatsen begär för din information," säger Murphy. ”Om webbplatsen helt enkelt vill att du ska verifiera så att du kan lämna kommentarer, prova deras tjänster etc. och de begär din identitet, det är förmodligen okej. "

”Om de ber om alla möjliga tillstånd - skicka till ditt nätverk, skicka meddelanden för dina räkning, komma åt dina kontakter? Se upp!"

Vilka tjänster ska du använda?

I slutet av allt detta undrar du antagligen vilken av de många populära tjänsterna du kan använda och fortfarande vara säker på din säkerhet. Är Gmail säkert? Ska du lagra dina data på Dropbox? Vad sägs om säkerhetsinriktade tjänster?

Murphy rekommenderar ingen aktuell molnapp. De populära, praktiska och enkla saknar verklig integritet och säkerhet, säger han medan de som erbjuder verklig integritet och säkerhet är komplexa att använda och har för mycket av det ovan nämnda friktion.

Så vad är Murphys rekommendationer?

För e-post: “E-post är en förlorad orsak. Även om du har den säkraste leverantören kommer dina mottagare alltid att vara den svaga länken. ”

För molnlagring: "Det bästa är en server som du kontrollerar, kan låsas på filsystemnivå och se till att varje fil är krypterad med en unik nyckel per fil."

För kontorssviter: ”Du kan fortfarande köpa kontorsverktyg offline eller använda open source-alternativ. Realtidssamarbete tar en hit men vissa säkra / öppna sourcing-lösningar börjar anlända för den funktionen. ”

För foton: ”Jag går gamla skolan med detta, ansluter till en enhet i mitt hus, överför bilder från min enhet till en långsiktig lagringsenhet (inte blixt, data kommer inte att överleva flera år utan att vara ansluten) och ha ett automatiserat programkryptera och ladda upp denna information till en server I kontrollera. Det är inte bekvämt, men det är säkert, inte bara från nyfikna ögon utan från tjänster som går i magen på några månader, år. "

Fråga Shaun!

Har du några tvivel om din datasäkerhet? Du kanske har frågor om hur SNDR kan hjälpa till att lösa dessa problem? Avfyra dina frågor i kommentarerna, vi kommer att be Shaun väga in!

Mihir Patkar skriver om teknik och produktivitet när han inte binge titta på återkörningar.