Annons

Botnät runt om i världen har vänt uppmärksamheten från att skicka ut skräppostmeddelanden till systematiskt hacking till WordPress-installationer; det är en lukrativ verksamhet med tanke på att WordPress driver 40% av alla bloggar. Speciellt med tanke på att även vi blev offer för detta är det dags att göra ett omfattande inlägg om exakt hur du skyddar din egen värd WordPress-installation.

Botnät runt om i världen har vänt uppmärksamheten från att skicka ut skräppostmeddelanden till systematiskt hacking till WordPress-installationer; det är en lukrativ verksamhet med tanke på att WordPress driver 40% av alla bloggar. Speciellt med tanke på att även vi blev offer för detta är det dags att göra ett omfattande inlägg om exakt hur du skyddar din egen värd WordPress-installation.

Obs: detta råd gäller endast själv värd WordPress installerar. Om du använder WordPress.com behöver du i allmänhet inte bry sig om säkerhet eftersom de hanterar allt åt dig.Vad är skillnaden mellan WordPress.com och WordPress.org? Vad är skillnaden mellan att driva din blogg på Wordpress.com & Wordpress.org?När Wordpress nu driver 1 av 6 webbplatser måste de göra något rätt. För både erfarna utvecklare och den kompletta nybörjaren har Wordpress något att erbjuda dig. Men precis som du börjar på ... Läs mer

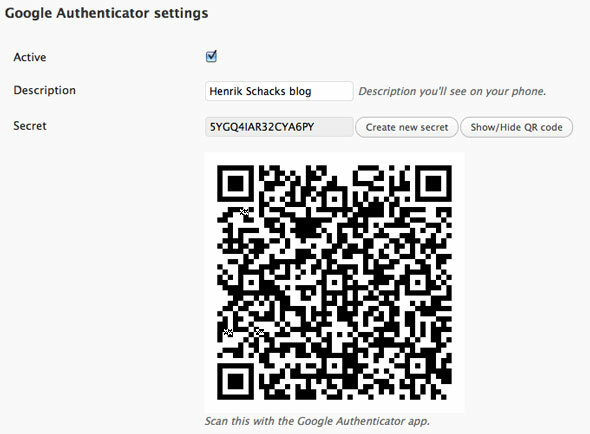

Installera Googles tvåstegs-autentiserare

Om du redan har tvåstegsverifiering aktiverat för ditt Gmail-konto eller andra tjänster kan du använda samma autentiseringsapp med

den här plugin för WordPress.Tack och lov kan du begränsa tvåstegsverifiering till att endast användas på konton på övre nivå så att du inte behöver irritera alla dina användare.

Logga in låsning

En gammal plugin, men fortfarande fungerar som avsedd; Logga in låsning kontrollerar IP för inloggningsförsök och blockerar ett IP-område under en timme om det misslyckas 3 gånger inom 5 minuter. Enkelt, effektivt.

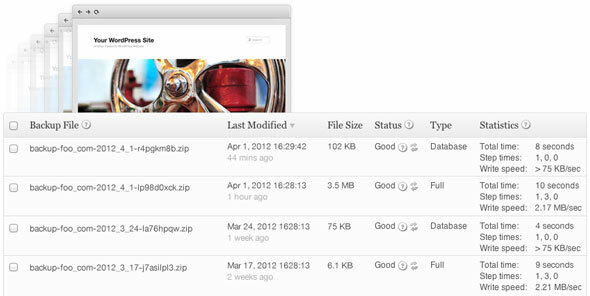

Ta regelbundna säkerhetskopior

Hackare kommer inte bara att ändra en fil utan kommer att placera sin egen kontrollpanel gömd någonstans och annat dolda bakdörrar - så att även om du fixar det ursprungliga hacket, kommer de tillbaka igen och gör allt om igen. Ta dagliga eller veckovisa säkerhetskopior så att du enkelt kan återställa tillbaka till en punkt där det inte fanns några spår av hackaren - och se till att korrigera vad det var de gjorde för att komma in. Personligen investerade jag bara i en $ 150 Backup Buddy utvecklarlicens - det är den enklaste och mest omfattande säkerhetslösningen som jag hittat ännu.

Förhindra indexering av mappar

Kontrollera roten till din WordPress-installation för .htaccess-filen (märk perioden i början - du kan behöva visa osynliga filer för att se detta) och se till att den har följande rad. Om inte, lägg till den - men gör en säkerhetskopia först eftersom den här filen är ganska avgörande.

Alternativ Alla -index

Håll dig uppdaterad

Gör inte samma misstag som vi gjorde: uppgradera alltid WordPress så fort en uppdatering är tillgänglig. Ibland innehåller uppdateringarna mindre bugfixar och inte säkerhetsfixar, men kom in i vanan och du har inget problem. Om du har mer än en WordPress-installation och inte kan hålla reda på dem alla, kolla in ManageWp.com, en premium instrumentbräda för alla dina bloggar som inkluderar säkerhetsskanning.

Inte bara kärna WordPress-filer, men också plugins: en av de största WordPress-hacks i det förflutna innebar en sårbarhet i ett vanligt skript för miniatyrgenerator som heter timthumb.php, och det finns fortfarande teman där som använder den gamla versionen. Även om plugins snabbt uppdaterades är det naturligtvis svårare att hålla teman uppdaterade - WordPress berättar inte du om ditt tema är sårbart, och för det kommer du att ha någon form av säkerhetsskanningsplugin - bläddra ner till de Säkerhetsplugins avsnitt nedan för några förslag.

Hämta aldrig slumpmässiga teman

Om du inte vet vad du gör med PHP-kod är det mycket enkelt att falla i fällan att ladda ner ett härligt slumpmässigt tema från någonstans, bara för att hitta att det har någon otäck kod där - vanligtvis bakåtlänkar som du inte kan ta bort, men värre kan vara hittades. Håll dig fast vid premium och välkända temadesigners (Till exempel Smashing Magazine eller WPShower), eller för gratis teman använder du bara WordPress-temakatalogen.

Ta bort oanvända plugins och teman

Ju mindre körbar kod du har på din server, desto bättre - ta bort chansen att ha gammal, sårbar kod genom att ta bort teman och plugins som du inte använder längre. Att inaktivera dem stoppar helt enkelt deras funktionalitet med WordPress, men själva koden kan fortfarande köras av en hacker.

Ta bort berättelse Meta i din rubrik

Som standard sänder WordPress sin version till världen i koden för din headerfil - ett enkelt sätt för hackare att identifiera äldre installationer. Lägg till följande rader i ditt tema functions.php för att ta bort WordPress-versionen, Windows Live Writer-information och en linje som hjälper fjärrklienter att hitta din XML-RPC-fil.

remove_action ('wp_head', 'wp_generator'); remove_action ('wp_head', 'wlwmanifest_link'); remove_action ('wp_head', 'rsd_link');

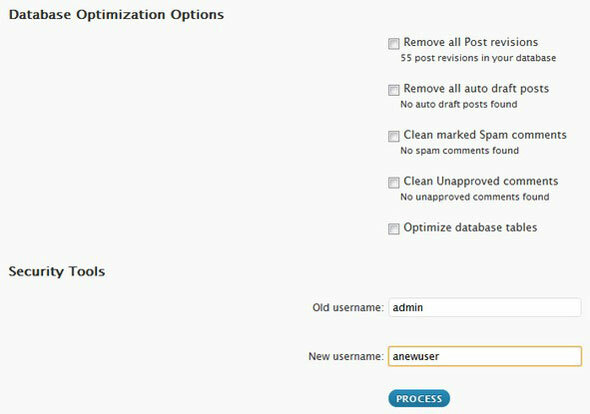

Ta bort kontot "admin"

De flesta brute-force attacker mot WordPress involverar upprepade gånger att försöka administration konto - standard för alla WordPress-installationer - och en ordlista med vanliga lösenord. Om du antingen loggar in med admin eller har administratörskontot i din användartabell är du känslig för detta.

Två sätt att fixa det: antingen använda wp-optimera plugin - ett bra plugin som bland annat gör det möjligt för dig att inaktivera postrevisioner och utföra databasoptimering - för att byta namn på administratörskonto. Eller helt enkelt skapa ett annat konto med administratörsbehörighet, logga in som den nya användaren och radera sedan "admin" -kontot tilldela alla inlägg till din nya användare.

Säkra lösenord

Även om du har inaktiverat administratörskontot kan det vara möjligt att identifiera användarnamnet på ditt administratörskonto - vid vilken tidpunkt du är sårbar för en attack för brute force igen. Tvinga fram en stark lösenordspolicy med 16 eller fler slumpmässiga tecken som består av versaler och gemener, skiljetecken och siffror.

Eller bara använda reallyLongSentenceThatsEasyToRememberMethod.

Inaktivera filredigering inom WordPress

För dem som inte vill logga in via FTP, inkluderar WordPress en enkel redigerare i admin-instrumentpanelen för tema- och plugin-PHP-filer - men det gör din installation sårbar om någon får åtkomst. Faktum är att så här lyckades någon injicera en omdirigering av skadlig kod i vår rubrik. Lägg till följande rad i botten av din wp-config.php (i rotmappen) för att inaktivera alla filredigeringsfunktioner - och använda SFTP Vad SSH är och hur det skiljer sig från FTP [Technology Explained] Läs mer för att logga in på din server istället.

definiera ('DISALLOW_FILE_EDIT', sant);

Dölj inloggningsfel

Ett felaktigt lösenord eller fel användarnamn kan identifieras med fel som anges vid inloggning, vilket kan användas för att identifiera konton för brute-tvång. Det är uppenbart inte bra, så döda felen med detta tillägg till ditt tema functions.php fil

funktion no_errors_please () {returnera 'Nope'; } add_filter ('login_errors', 'no_errors_please');

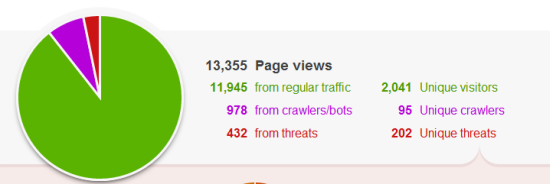

Aktivera Cloudflare

Förutom att påskynda din webbplats minskar CloudFlare många kända botnät och skannrar från att till och med komma till din blogg i första hand. Läsa allt om CloudFlare Skydda och snabba upp din webbplats gratis med CloudFlareCloudFlare är en spännande start från skaparna av Project Honey Pot som påstår sig skydda din webbplats från spammare, bots och andra onda webmonster - samt påskynda din webbplats något... Läs mer här. Installation är ett klick om du är värd på Media, annars behöver du tillgång till domänens kontrollpanel för att ändra namnservrarna.

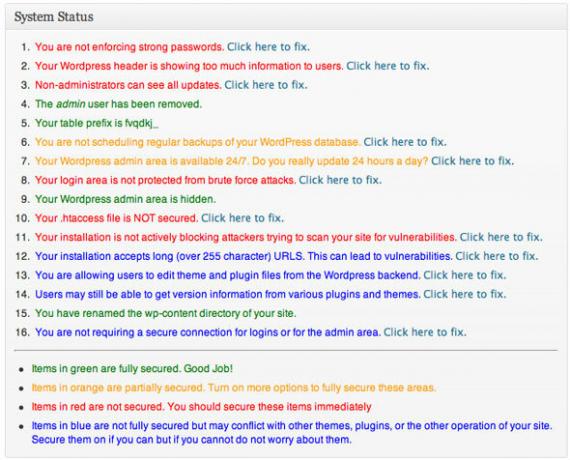

Säkerhetsplugins

-

Bättre WP-säkerhet implementerar många av dessa korrigeringar åt dig och är den mest omfattande gratis lösning som finns.

- WordFence är ett premiumpaket som aktivt söker igenom dina filer efter länkar till skadlig kod, omdirigeringar, kända sårbarheter osv - och fixar dem. Priset börjar på $ 18 / år för en webbplats.

- Inloggningssäkerhetslösning båda begränsar inloggningsförsök och verkställer säkra lösenord.

- BulletProof-säkerhet är en omfattande men komplex plugin som hanterar några av de mer tekniska aspekterna som XSS-injektion och .htaccess-problem. Det finns också ett Pro verison av plugin som automatiserar mycket av processen.

Jag tror att du håller med om att det här är en helt omfattande lista över steg för att härda WordPress, men jag föreslår inte att du implementerar Allt av dem. Om jag var tvungen att göra alla dessa till varje webbplats jag någonsin skapat, skulle jag fortfarande ställa in dem nu. Att köra alla typer av system innebär en risk, och det är i slutändan upp till dig att hitta balansen mellan den säkerhetsnivå du vill ha och den ansträngning du vill göra för att säkra den - ingenting kommer någonsin att bli 100% säkra. Den låga hängande frukten här är:

- Att hålla WordPress uppdaterat

- Inaktiverar administratörskontot

- Lägga till tvåstegs-autentisering

- Installera ett säkerhetsplugin

Att göra dem ensamma bör sätta dig över 99% av alla andra bloggar där ute, vilket är tillräckligt för att få potentiella hackare att gå vidare till enklare mål.

Tror du att jag missade någonting? Berätta i kommentarerna.

James har en kandidatexamen i artificiell intelligens och är CompTIA A + och Network + certifierad. Han är ledande utvecklare av MakeUseOf och tillbringar sin fritid med att spela VR-paintball och brädspel. Han har byggt datorer sedan han var liten.