Annons

Igår tittade vi på några av de mest skadar högprofilerade datavirus En kort historia av de 5 värsta datavirus genom tidernaOrdet "virus" och dess koppling till datorer anbringades av den amerikanska datorforskaren Frederick Cohen som använde det för att beskriva "ett program som kan" infektera "andra program genom att ändra dem till att inkludera en eventuellt... Läs mer i historien, och idag ska vi utforska några av de mer otydliga i stället. Termen "virus" kopplades inte till skadlig programvara förrän 1983, men virus som vi känner till dem går tillbaka till början av 70-talet.

Igår tittade vi på några av de mest skadar högprofilerade datavirus En kort historia av de 5 värsta datavirus genom tidernaOrdet "virus" och dess koppling till datorer anbringades av den amerikanska datorforskaren Frederick Cohen som använde det för att beskriva "ett program som kan" infektera "andra program genom att ändra dem till att inkludera en eventuellt... Läs mer i historien, och idag ska vi utforska några av de mer otydliga i stället. Termen "virus" kopplades inte till skadlig programvara förrän 1983, men virus som vi känner till dem går tillbaka till början av 70-talet.

Dessa virus skapade inte nödvändigtvis nyheter på första sidan på samma sätt som Sasser, MyDoom eller Storm Worm gjorde, men många var de första i sitt slag. Det är också värt att notera att många var icke-förstörande, med det verkliga målet att skapa ett självreplikerande program snarare än att orsaka dataförlust 5 sätt att klona och kopiera hårddisken Läs mer .

1971: Creeper

Creeper skriven 1971 av Bob Thomas som arbetade för BBN [Broken URL Removed] och anses allmänt vara det första exemplet på en datormask. Programmet var självreplikerande och inte förstörande för data, eftersom det huvudsakliga syftet var att testa effektiviteten hos sådan kod.

Creeper var tekniskt inte ett virus på grund av dess ganska passiva natur. Författaren kommenterade som svar på Denna artikel:

”... programmet Creeper utnyttjade inte en brist på operativsystemet. Forskningsinsatsen var avsedd att utveckla mekanismer för att föra applikationer till andra maskiner med avsikt att flytta applikationen till den mest effektiva datorn för sin uppgift. ”

Creeper utnyttjade inte ett utnyttjande på (bild) DEC PDP-10 TENEX-system det kom i kontakt med och slutligen slutades med ett program som heter Reaper, som specifikt var utformat för att stoppa sprida.

1981: Elk Cloner

1981 snubblade en 15-åring med namnet Rich Skrenta över världens första boot sektor virus 7 typer av datavirus att se upp för och vad de görMånga typer av datavirus kan stjäla eller förstöra dina data. Här är några av de vanligaste virusen och vad de gör. Läs mer , Elk Cloner för Apple II 5 webbplatser att spela gamla datorspel igen Läs mer . Vid den tiden använde Apple II disketter för att starta in OS, vilket gjorde det särskilt sårbart för attacker.

Om en användare startade i OS från en infekterad diskett, skulle viruset kopieras till datorns minne. Alla ytterligare disketter som sattes in i datorn när Elk Cloner var i minnet skulle också bli smittade. Även om koden inte var skadlig såg användaren en dikt på varje 50: e start.

Skrentas virus var inte bara det första som specifikt inriktade sig på startsektorn utan också en av de första som spridit "i naturen" - dvs utanför miljön som det ursprungligen skrevs.

1986: Hjärna

Anses av många det första datavirus som skrivits för MS-DOS Hur man får gamla DOS-datorspel att köras på Windows 7 Läs mer (och därmed IBM PC-standarden), påverkade hjärnan disketter, mer specifikt startsektorn för DOS File Allocation Table (FAT), genom att flytta den verkliga boot-sektorn någon annanstans och markera den som "dålig". En kopia av viruset ersatte den verkliga startsektorn, men hårddiskar undviks specifikt.

Viruset kan spåras tillbaka till två bröder från Lahore, Pakistan - Basit och Amjad Iqbal som inkluderade följande meddelande:

Välkommen till Dungeon © 1986 Basit * Amjad (pvt) Ltd. HJÄRNEDATORER 730 NIZAM BLOCK ALLAMA IQBAL TOWN LAHORE-PAKISTAN TELEFON: 430791,443248,280530. Se upp för denna VIRUS…. Kontakta oss för vaccination ...

Viruset skrevs ursprungligen som en copyright-skydd för medicinsk programvara som paret arbetade med. De fick telefonsamtal från hela världen som krävde inokulation, och handlar fortfarande idag som Hjärnan NET, en Internetleverantör.

1987: SCA

En annan första, SCA, var Commodore Amigas första datavirus, skriven av "Swiss Cracking Association" eller "Mega-Mighty SCA". Gruppen specialiserade sig mest på att ta bort kopieringsskydd från disketten, och SCA-viruset riktade sig därmed in på startsektorn för skrivaktiverade diskar.

Var 15: e omstart visas följande meddelande, varnar användaren att de var infekterade:

Något underbart har hänt Din AMIGA lever!!! och ännu bättre... några av dina diskar är infekterade av ett VIRUS!!! Ett annat mästerverk av The Mega-Mighty SCA !!

Viruset påverkade bara skrivaktiverade disketter men skulle förstöra anpassade startblock, till exempel de som används av spel. SCA-viruset ledde till att samma grupp släppte den första någonsin Amiga-virusscannern för att ta bort infektionen.

1988: Morris Worm

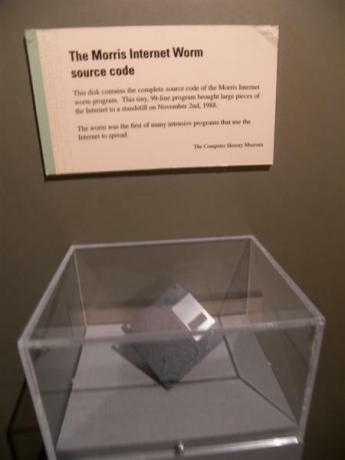

Med sin källkod bevarad på en dammig diskett i Boston Museum of Science, är Morris-masken en av de mest berömda utbrotten i historien - mest på grund av ett misstag från dess författare. Morris-ormen var i själva verket en av de första spridningarna via Internet och utnyttjade kända sårbarheter inom operativsystemet UNIX.

Ormen var ursprungligen inte skriven för att vara skadlig, utan istället för att försöka samla in information om storleken på Internet enligt dess författare, Robert Tappan Morris. Det som gjorde ormen till en sådan fråga var dess spridningsmetod, som skulle infektera varje var sjunde dator som påstod sig redan vara infekterad.

Detta visade sig vara överdrivet och man tror att av de 60 000 maskiner som var anslutna till Internet då, 10% drabbades. Morris studerade vid Cornell University vid den tiden, men valde att släppa masken från MIT för att undvika upptäckt. Han var senare den första personen som dömdes enligt USA: s lag om datorbedrägeri och missbruk av 1986.

https://www.youtube.com/watch? v = G2i_6j55bS0

Han fick tre års testament, 400 timmars samhällstjänst och en 10.000 $ böter. Maskan tros ha orsakat någonstans mellan 10 miljoner dollar - 100 miljoner dollar i skador och utan tvekan förändrat Internet-säkerhet för alltid.

2006: Hopp

Leap, även känt som Oompa-Loompa-viruset var det första som någonsin infekterat Apples älskade OS X-operativsystem. Även om det inte var ett fullständigt utbrott och inte ens överförde via Internet, bevisade Leap att oavsett hur snäv säkerhet var, det alltid kommer att vara potentiella sårbarheter Är antivirusprogram nödvändiga för Mac? Läs mer .

Viruset överförde sig själv via iChats Bonjour kompislista, men bara via lokala nätverk. För att en maskin skulle bli infekterad måste användaren acceptera latestpics.tgz arkivera, öppna den och köra den körbara (påstås vara en bild av Apples nästa operativsystem) inom.

Viruset skulle infektera icke-systemapplikationer som ägs av användaren, men på grund av ett fel i viruset vägrade alla infekterade program att köras efter exponering för Leap. Avlägsnande av viruset krävde inte en fullständig ominstallation av operativsystemet, och därför kommer Leap alltid att betraktas som ett lågt hotvirus, om än ett världsförändrande.

Slutsats

Jag hoppas att du har haft lärdomar om några av mina "favorit" -virus, deras ursprung och naturligtvis knock-on-effekterna. Även om infektioner som Elk-Cloner och Creeper inte skadade särskilt var de mycket innovativa och gav verkligen en smak av saker som kommer.

Känner du till andra intressanta virusutbrott? Kommer du ihåg att sjunkande känsla när din maskin var infekterad? Har en rant nedan!

Bildkrediter: Shutterstock, DEC PDP-10, Apple II, Hjärnvirus

Tim är frilansförfattare som bor i Melbourne, Australien. Du kan följa honom på Twitter.