Annons

Efter nyheten om ett stort brott mot Googles servrar som resulterade i att påstådda 5 miljoner e-postadresser hackades, antydde olika webbplatser att läsarna borde kontrollera om de hade blivit offer genom att ange sina e-postadresser i "kontrollverktyg" - webbplatser som kan avgöra om en e-postadress finns i en lista över hackade referenser.

Problemet är att några av dessa kontrollverktyg inte var så legitima som webbplatserna som länkar till dem kanske hade hoppats ...

5 miljoner e-postadresser: Sanningen

Rapporterade vid den tiden som en enorm läcka av 5 miljoner användarnamn och lösenord för Gmail-kontot, det visade sig snart att berättelsen var, ja, just det: en berättelse.

Förklara det lite senare, Google avslöjade att mindre än 2% av användarnamn / lösenordskombinationer var korrekta, och att deras egna inloggningssäkerhetsverktyg skulle ha fångat majoriteten av dessa.

De klargjorde också att referenser inte hackades från sina egna servrar, utan från andra webbplatser:

Det är viktigt att notera att i det här fallet och i andra var de läckta användarnamn och lösenord inte ett resultat av ett brott mot Googles system. Ofta erhålls dessa referenser genom en kombination av andra källor.

Om du till exempel återanvänder samma användarnamn och lösenord på webbplatser och en av dessa webbplatser blir hackad kan dina referenser användas för att logga in på de andra.

Så, ett Gmail-konto som hämtats i ett tidigare överträdelse - hög profil eller på annat sätt - kunde ha varit en av dem i datadumpen med referenser i "hackarna". I huvudsak, information som redan kan ha varit online i en eller annan form, Gmail-konton cribbed från flera källor.

Men hur gick den här historien så snabbt i mainstream? Förmodligen med hjälp av ett stort, runt nummer som 5 miljoner, och den smarta strängdragningen av hackarna som publicerade kontolösenorden på ett ryska Bitcoin-forum. Kasta i ett online-kontrollverktyg som bekräftar om ditt eget e-postkonto är i dumpningen och du har en stor nyhetshistoria.

Naturligtvis verkar det troligt isleaked.com är inte webbplatsen som folk trodde att det var.

Så fungerar en falsk hackad e-postkontokontroller

Kontrollera en e-postadress mot en databas (vilket kan vara SQL, Access eller till och med en textfil Så vad är en databas, hur som helst? [MakeUseOf Explains]För en programmerare eller en teknikentusiast är begreppet en databas något som man kan ta för givet. Men för många är konceptet med en databas i sig lite främmande ... Läs mer ) av hackade e-postkonton är relativt enkelt. Kombinerat med ett enkelt nedladdat skript kan en sådan webbplats konfigureras på 30 minuter eller så.

Troy Hunt har emellertid en mycket bättre metod, varför du bör använda hans webbplats för att kontrollera om du läcker av dina referenser när du läser eller hör till ett kontohack.

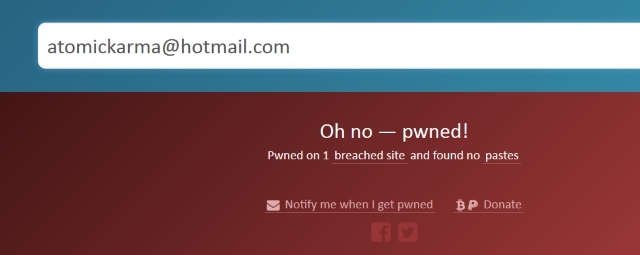

Som förklarats på hans blogg, Hunt har byggt Har jag blivit pwned?, en legitim webbplats (Hunt är en Microsoft MVP för utvecklingssäkerhet) utformad för genomsnittliga användare att skriva in sin e-postadress och ta reda på om de har hackats eller inte. Använda data som skickas till webbplatser som Pastebin.com, det berättar till och med vilket överträdelse som är ansvarig för ditt e-postkons närvaro i sin databas.

Letar du efter en legitim hackad e-postkonto?

När resultaten visas visar webbplatsen namnet på webbplatsen som dina kontouppgifter läckte ut från. Förhoppningsvis skulle den webbplatsen ha mailat dig privat eller gjort ett tillkännagivande.

(Naturligtvis, om du är orolig för att ditt e-postkonto har hackats, bör du ändra ditt lösenord ändå. Kom ihåg att gör det säkert och minnesvärt 6 tips för att skapa ett obrottsligt lösenord som du kan komma ihågOm dina lösenord inte är unika och obrytbara kan du lika gärna öppna ytterdörren och bjuda in rånarna till lunch. Läs mer .)

Som ni kan se från bilden ovan var mitt e-postkonto ett av de många som hämtades i det massiva Adobe-brottet 2013. Du bör använda den information som Hunts webbplats tillhandahåller för att agera omedelbart, även om du är medveten om att även om ditt lösenord har ändrats kommer din e-postadress att förbli på webbplatsen.

Om det är praktiskt kan det också vara värt att överväga att ändra e-postadressen du använder med dina onlinekonton.

Due Diligence bör inte vara något av det förflutna

En viktig del av journalistiken är due diligence; kontroll av fakta. Det är inte tillräckligt att regurgitera pressmeddelanden. Varje författare, oavsett om man tar bort innehåll för $ 1 per 1000 ord eller tjänar till ett toppnamn i publiceringen kan göra det.

Tyvärr på World Wide Web händer det inte tillräckligt.

Några minuters faktakontroll skulle ha visat att de 5 miljoner adresserna påstår var en tillverkning. Som vi rapporterade vid den tiden, adresserna hade krybbats från en samling tidigare läckor Gmail-lösenord läcker online, Microsoft tappar Windows Phone och mer... [Tech News Digest]Dessutom negativa recensioner, Deezer i USA, Google Pyramids, NES 3DS och en upplyst Rube Goldberg-maskin. Läs mer . De ryska hackarna kunde sortera en lista snarare än att bryta Googles säkerhet.

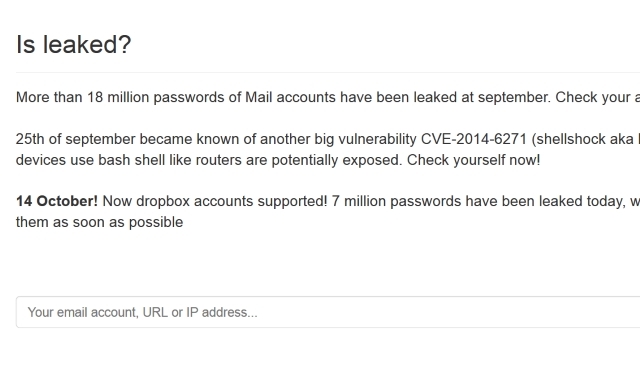

Särskilt misstänksamt var webbplatsen som rekommenderas av många webbplatser för att kontrollera e-postmeddelanden, isleaked.com. Nyfiket registrerade bara två dagar innan läckan, i Ryssland, var dess plötsliga existens antingen oerhört lyckosam eller planerad.

Som jag alltid säger, det finns inga tillfällen i online-säkerhet.

När allt kommer omkring, vilket bättre sätt att bekräfta listan med adresser som du hävdar har hackat än att få kontots ägare att verifiera om de fortfarande använder dem eller inte? Det är sättet för spammare - döda adresser är värdelösa, varför många skräppostmeddelanden ber dig att svara. Ditt svar loggas och adressen bevaras.

Läckmailcheckaren isleaked.com kan lätt vara ett mer sofistikerat tillvägagångssätt. Medan de hävdar:

Vi samlar inte in dina e-postmeddelanden, webbadresser / IP-adresser, åtkomstloggar eller kontrollerar resultat. Antingen gör vi inte något skadligt med din enhet under testet!

... det finns liten anledning att lita på webbplatsen. Troy Hunt, som har ett rykte att upprätthålla, förklarar hur hans webbplats fungerar, så det är vettigt att använda den.

Domen: Reager inte utan fakta

Det vi kan lära oss av detta är att ingen ska agera påståenden om dataöverträdelser och hacks utan att ha fullständiga fakta. Det finns helt enkelt för många variabler att ta hänsyn till.

Med Gmail-hackkraven verkar det vara ett säkert antagande att de påstådda hackarna helt enkelt verifierade sin adresssamling, antagligen används i olika spam-kampanjer.

Vissa var äkta, andra löpte ut länge.

Den bästa webbplatsen för att kontrollera om din e-post har hackats och hittat vägen till en webbplats som Pastebin.com är haveibeenpwned.com.

Ironiskt nog, när det gäller de 5 miljoner Gmail-adresser som förmodligen var hackade från Google, var det teknikpressen som verkligen var pwned.

Rob Hyrons via Shutterstock

Christian Cawley är vice redaktör för säkerhet, Linux, DIY, Programmering och Tech Explained. Han producerar också The Really Useful Podcast och har lång erfarenhet av stationär och mjukvarosupport. Christian är en bidragsyter till Linux Format-magasinet, en Raspberry Pi-tinkerer, Lego-älskare och retro-spel-fan.