Annons

Ransomware ökar. Cyberbrottslingar har lagt upp insatserna Bortom din dator: 5 sätt Ransomware tar dig i fångenskap i framtidenRansomware är förmodligen den otäckaste skadliga programvaran där ute, och de brottslingar som använder den blir mer avancerad, Här är fem oroande saker som kan tas som gisslan snart, inklusive smarta hem och smarta bilar. Läs mer i striden om dina data, introducerar streck av avancerad skadlig programvara som är utformad för att kryptera dina personuppgifter. Deras slutliga mål är att utpressa pengar från dig. Såvida inte deras krav uppfylls kommer dina krypterade filer att förbli utom räckhåll.

Inte tillgänglig. Förlorat.

Attacker på individer är inte banbrytande. De har inte heller tagit rubrikerna. Men 2015 såg FBI ta emot knappt 2500 klagomål relaterade direkt till ransomware-relaterade attacker, uppgår till cirka 24 miljoner dollar i förluster för offren.

För drygt två veckor sedan, en ny ransomware-variant, Petya, framkom. Men precis när säkerhetsforskare hade börjat administrera varningar angående ransomware kapacitet och specifika angreppssätt, en irriterad person knäckte Petya kryptering. Det betyder att tusentals potentiella offer säkert kan dekryptera sina filer, vilket sparar tid, pengar och berg av frustration.

Varför Petya är annorlunda

Ransomware infektioner följer vanligtvis en linjär väg Vad är en bootkit och är Nemesis en äkta hot?Hackare fortsätter att hitta sätt att störa ditt system, t.ex. bootkit. Låt oss titta på vad en bootkit är, hur Nemesis-varianten fungerar och överväga vad du kan göra för att hålla dig klar. Läs mer . När ett system har äventyrats, ransomware skannar hela datorn Don't Fall Foul of the Scammers: En guide till Ransomware & andra hot Läs mer och börjar krypteringsprocessen. Beroende på variant av ransomware Undvik fallande offer för dessa tre Ransomware-bedrägerierFlera framstående ransomware-bedrägerier är i omlopp för närvarande; låt oss gå över tre av de mest förödande, så att du kan känna igen dem. Läs mer , nätverksplatser kan också vara krypterade. När krypteringsprocessen är klar levererar ransomware ett meddelande till användaren som informerar dem om sina alternativ: betala upp eller förlora Betala inte - Hur man slår Ransomware!Föreställ dig om någon dyker upp utanför dörren och sa: "Hej, det finns möss i ditt hus som du inte visste om. Ge oss 100 $ och vi kommer att bli av med dem. "Detta är Ransomware ... Läs mer .

De senaste variationerna i ransomware har personliga användarfiler ignorerats och valde istället att kryptera Master File Table (MFT) för C: -enheten, vilket effektivt gör en dator värdelös.

Master File Tabell

Petya har till stor del distribuerats genom en skadlig e-postkampanj.

”Offren skulle få ett e-postmeddelande som är skräddarsytt för att se ut och läsa som ett affärsrelaterat uppdrag från en” sökande ”som söker en position i ett företag. Det skulle ge användare en hyperlänk till en Dropbox-lagringsplats, som förmodligen skulle låta användaren ladda ner den sökandes curriculum vitae (CV). "

När den installerats börjar Petya ersätta Master Boot Record (MBR). MBR är den information som lagras i den första sektorn på hårddisken, som innehåller koden som lokaliserar den aktiva primära partitionen. Överskrivningsprocessen förhindrar Windows från att laddas normalt och förhindrar åtkomst till Safe Mode.

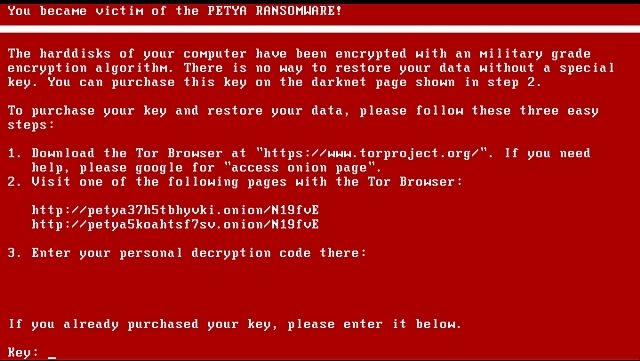

När Petya har skrivit över MBR krypterar den MFT, en fil som finns på NTFS-partitioner som innehåller kritisk information om alla andra filer på enheten. Petya tvingar sedan ett systemstart. Vid omstart möter användaren en falsk CHKDSK-skanning. Medan skanningen verkar säkerställa volymintegritet är det motsatta sant. När CHKDSK är klar och Windows försöker ladda, kommer den modifierade MBR att visa en ASCII-skalle med ett ultimatum för att betala en lösen, vanligtvis i Bitcoin.

Återhämtningspriset ligger på ungefär 385 $, men detta kan ändras baserat på Bitcoin-växelkursen. Om användaren beslutar att ignorera varningen fördubblas Bitcoin lösen. Om användaren fortsätter att motstå utpressningsförsöket raderar Petya ransomware-författaren krypteringsnyckeln.

Hack-Petya Mission

Där ransomware-formgivare vanligtvis är extremt försiktiga med sitt val av kryptering, "gick Petias författare upp." En oidentifierad programmerare räknade ut hur man knäcker Petyas kryptering efter en "Påskbesöket hos min svärfar fick mig [honom] till det här röran."

Sprickan kan avslöja den krypteringsnyckel som behövs för att låsa upp den krypterade master-startposten och släppa de fångna systemfilerna. För att återfå kontrollen över filerna måste användarna först ta bort den infekterade hårddisken från datorn och koppla den till en annan fungerande dator. De kan sedan extrahera ett antal datasträngar för att gå in i verktyget.

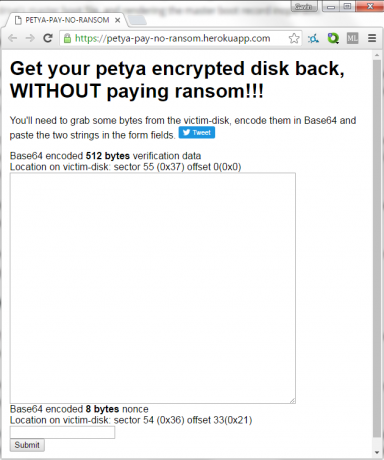

Att extrahera data är svårt, vilket kräver specialverktyg och kunskap. Lyckligtvis Emsisoft-anställd Fabian Wosar skapade ett speciellt verktyg för att lindra detta problem, vilket gör "den faktiska dekrypteringen mer användarvänlig." Du kan hitta Petya Sector Extractor här. Ladda ner och spara det på skrivbordet på datorn som används för att fixa.

Kan "journalister" snälla börja göra sina läxor? Jag ansvarar inte för att Petya kan dekrypteras. Kreditera @leo_and_stone.

- Fabian Wosar (@fwosar) 15 april 2016

Wosars verktyg extraherar de 512 byte som krävs för Petya spricka, “Från sektor 55 (0x37h) med en offset på 0 och 8 byte nonce från sektor 54 (0x36) offset: 33 (0x21). ” När data har extraherats konverterar verktyget dem till nödvändig Base64 kodar. Det kan sedan matas in i petya-ingen-betala-lösen webbplats.

Jag tillhandahöll bara ett litet verktyg på ~ 50 linjer som gör den faktiska dekrypteringen mer användarvänlig.

- Fabian Wosar (@fwosar) 15 april 2016

När du har genererat dekrypteringslösenordet, skriv ner det. Nu måste du byta ut hårddisken och sedan starta upp det infekterade systemet. När Petya-låsskärmen visas kan du ange din dekrypteringsnyckel.

En detaljerad handledning om extraktion av datasträng, inmatning av konverterade data på webbplatsen och generering av dekrypteringslösenord kan hittas här.

Dekryptering för alla?

Kombinationen av leo-steins krypteringssprickor och Fabian Wosars Petya Sector Extractor gör det bra för läsning. Alla med den tekniska kunskapen som söker en lösning för sina krypterade filer kan vara i en kämpar chans att återfå kontrollen över sina data.

Nu har lösningen förenklats, de användare som inte har teknisk kunskap kunde möjligen ta sina infekterade systemet till en lokal verkstad och informera teknikerna om vad som behöver göras, eller åtminstone vad de tror behöver göra.

Men även som väg till fixing detta särskild ransomware-variant har blivit så mycket lättare, ransomware är fortfarande en massiv, ständigt utvecklande problem som var och en av oss står inför Ransomware håller på att växa - hur kan du skydda dig själv? Läs mer . Och trots att denna väg är lättare att hitta och lättare att följa, vet ransomware-författarna att det finns en stor majoritet av användare som helt enkelt inte har något hopp om att dekryptera filerna, deras enda chans att återhämta sig genom kallt, hårt, ospårbart Bitcoin.

Trots deras initiala kodning felsteg, Jag är säker på att Petya ransomware-författare inte sitter och tycker synd om sig själva. Nu när denna sprick- och dekrypteringsmetod får fart, arbetar de sannolikt med att uppdatera sin kod för att inaktivera lösningen, och stänger dörren för återhämtning av data igen.

Har du varit ett ransomware-offer? Lyckades du återställa dina filer eller betalade du lösen? Låt oss veta nedan!

Gavin är Senior Writer för MUO. Han är också redaktör och SEO-chef för MakeUseOfs kryptofokuserade systerwebbplats, Blocks Decoded. Han har en BA (Hons) samtidsskrift med digital konstpraxis pillerad från kullarna i Devon, och över ett decennium av professionell skrivupplevelse. Han tycker om stora mängder te.