Annons

Dirty COW, som upptäcktes i slutet av 2016, är en datasäkerhetsproblem som påverkar alla Linux-baserade system. Det överraskande är att denna kärnnivåfel har funnits i Linux-kärnan sedan 2007, men upptäcktes och utnyttjades först 2016.

Idag ser vi exakt vad denna sårbarhet är, vilka system den påverkar och hur kan du skydda dig själv.

Vad är sårbar ko-sårbarhet?

Smutsig COW-sårbarhet är en typ av utnyttjande av privilegieringsupptrappning, vilket i huvudsak betyder att den kan användas för att vinna root-användaråtkomst Vad är SU och varför är det viktigt att använda Linux effektivt?Linux-SU eller root-användarkontot är ett kraftfullt verktyg som kan vara till hjälp när det används korrekt eller förödande om det används omöjligt. Låt oss titta på varför du ska vara ansvarig när du använder SU. Läs mer på alla Linux-baserade system. Även om säkerhetsexperter hävdar att sådana slags exploater inte är ovanliga, är dess lättanvända natur och det faktum att det funnits i mer än 11 år ganska oroväckande.

I själva verket erkände Linus Torvalds att han hade upptäckt det 2007, men bortsett från det med tanke på det som en "teoretisk exploat."

Dirty COW får sitt namn från copy-on-write (COW) mekanism i kärnans minnehanteringssystem. Skadliga program kan potentiellt ställa in ett rasvillkor för att förvandla en skrivskyddad mappning av en fil till en skrivbar mappning. Således kan en underprivilegierad användare använda denna brist för att höja sina privilegier på systemet.

Genom att få root-privilegier får skadliga program obegränsad åtkomst till systemet. Därifrån kan det ändra systemfiler, distribuera keyloggers, få åtkomst till personuppgifter lagrade på din enhet etc.

Vilka system påverkas?

Smutsig COW-sårbarhet påverkar alla versioner av Linux Kernel sedan version 2.6.22, som släpptes 2007. Enligt Wikipedia har sårbarheten korrigerats i kärnversionerna 4.8.3, 4.7.9, 4.4.26 och nyare. En patch släpptes initialt 2016, men den behandlade inte problemet fullt ut, så en efterföljande korrigering släpptes i november 2017.

För att kontrollera ditt aktuella kärnversionsnummer kan du använda följande kommando på ditt Linux-baserade system:

uname - rStora Linux-distros som Ubuntu, Debian, ArchLinux har alla släppte rätt korrigeringar. Så om du inte redan har det, se till uppdatera din Linux-kärna 5 skäl till varför du borde uppdatera din kärna ofta [Linux]Om du använder en Linux-distribution som Ubuntu eller Fedora, använder du också Linux-kärnan, kärnan som faktiskt gör din distribution till en Linux-distribution. Din distribution ber dig ständigt att uppdatera din kärna ... Läs mer .

Eftersom de flesta system nu är korrigerade, minskar risken, eller hur? Tja, inte exakt.

Medan de flesta mainstream-system har lagats, finns det flera andra Linux-baserade inbäddade enheter Linux är överallt: 10 saker du inte visste var pingvin-drivenOm du tror att världen vilar på Windows, tänk igen. Linux spelar en avgörande roll för att hålla vår värld igång. Läs mer som fortfarande är sårbara. De flesta av dessa inbäddade enheter, särskilt billiga, får aldrig en uppdatering från tillverkarna. Tyvärr är det inte mycket du kan göra åt det.

Därför är det ganska viktigt att köpa Internet of Things (IoT) -enheter De 10 bästa sakerna för Internet-saker du måste provaFör bara ett decennium sedan var prylar som dessa saker av fantasi. Men nu är internetanslutna leksaker, hörlurar, bagage och mer allmänt tillgängliga. Här är några fantastiska produkter som du definitivt bör kolla in! Läs mer från ansedda källor som ger tillförlitligt kundsupport.

Eftersom Android är baserat på Linux-kärnan påverkas också en majoritet av Android-enheter.

Hur smutsig COW påverkar Android-enheter

ZNIU är det första skadliga programmet för Android baserat på Dirty COW-sårbarheten. Det kan användas för att rota alla Android-enheter upp till Android 7.0 Nougat. Medan själva sårbarheten påverkar alla versioner av Android, påverkar ZNIU specifikt Android-enheter med ARM / X86 64-bitarsarkitektur.

Enligt en rapport från Trend Micro, över 300 000 skadliga appar som bär ZNIU upptäcktes i naturen från september 2017. Användare i 50 länder inklusive Kina, Indien, Japan etc. påverkas av det. De flesta av dessa appar döljer sig som vuxenappar och spel.

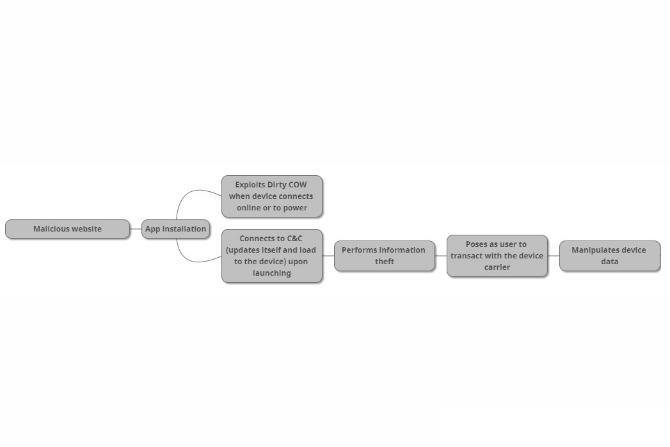

Så fungerar ZNIU Android Malware

Den ZNIU-berörda appen visas ofta som en mjukporr-app på skadliga webbplatser, där användare luras att ladda ner den 5 sätt att besöka vuxna webbplatser är dåligt för din säkerhet och integritetMedan pornografi ofta diskuteras i samband med moral, finns det en enorm säkerhets- och integritetsvinkel som ofta förbises. Om du vet vad du ska leta efter, desto säkrare blir du. Läs mer . Eftersom Android gör det enkelt att ladda appar faller många nybörjare i den här fällan och laddar ner den.

När den infekterade appen har startats, kommunicerar den med sin kommando- och kontrollserver (C&C). Sedan utnyttjar den Dirty COW-sårbarheten för att ge sig själv superanvändarbehörigheter. Medan sårbarheten inte kan utnyttjas på distans kan den skadliga appen fortfarande plantera en bakdörr och utföra fjärrkontrollattacker i framtiden.

När appen har fått root-åtkomst samlar den in och skickar transportinformationen tillbaka till sina servrar. Därefter utför transaktioner med transportören via en SMS-baserad betalningstjänst. Sedan samlar den in pengarna via transportörens betalningstjänst. Forskare på Trend Micro hävdar att betalningarna riktas till ett dummyföretag med säte i Kina.

Om målet är baserat utanför Kina kommer det inte att kunna göra dessa mikrotransaktioner med operatören, men det kommer fortfarande att plantera en bakdörr för att installera andra skadliga appar.

En intressant sak med skadlig programvara är att den utför mikrotransaktioner, cirka $ 3 / månad för att förbli obemärkt. Det är också smart nog att ta bort alla meddelanden efter att transaktionen är klar, vilket gör det svårare att upptäcka.

Hur du kan skydda dig mot ZNIU

Google adresserade snabbt problemet och släppte en patch i december 2016 för att lösa problemet. Den här korrigeringen fungerade dock på enheter med Android 4.4 KitKat eller högre.

Från och med januari 2018 kör cirka 6 procent av enheterna fortfarande en Android-version under 4,4 KitKat.

Även om detta kanske inte låter mycket, sätter det fortfarande ett stort antal människor i riskzonen.

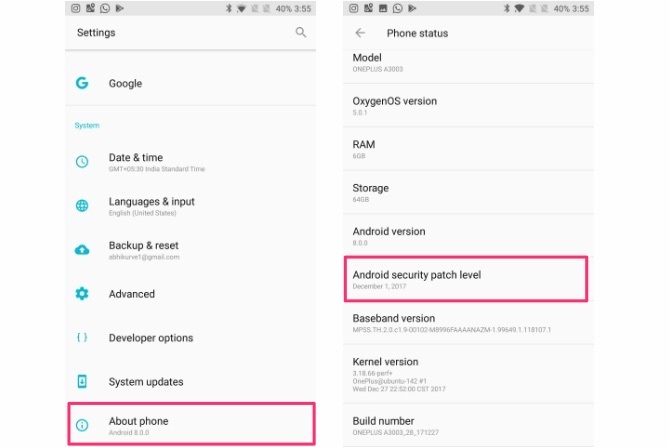

Om din enhet kör Android 4.4 KitKat och senare, se till att du har installerat den senaste säkerhetsuppdateringen. För att kontrollera detta, öppna Inställningar> Om telefon. Bläddra till botten och kolla Android-säkerhetsuppdateringsnivå.

Om den installerade säkerhetsuppdateringen är nyare än december 2016 bör du skyddas mot den här sårbarheten.

Google bekräftade också det Google Play Protect Hur Google Play Protect gör din Android-enhet säkrareDu kanske har sett "Google Play Protect" dyka upp, men vad är det egentligen? Och hur hjälper det dig? Läs mer kan söka efter berörda appar och hjälpa dig att vara säker. Men kom ihåg att Google Play Protect kräver att din enhet ska vara certifierad för att fungera korrekt med Google-appar. Tillverkare kan inkludera egna appar som Google Play Protect endast efter att ha testat kompatibiliteten. Den goda nyheten är det de flesta större tillverkare är Google-certifierade. Så om du inte har en riktigt billig knock-off Android-enhet, så finns det inte mycket att oroa dig för.

Medan Android-antivirusprogram 6 Android-säkerhetsappar du bör installera idagAndroid-säkerhetsappar - som kan blockera skadlig programvara och nätfiskeförsök - är nödvändiga om du vill köra en säker och säker smartphone. Låt oss titta på några av de bästa Android-säkerhetsapparna för närvarande ... Läs mer kan upptäcka sådana attacker med förhöjd tillstånd, de kan inte förhindra det. Antivirus-appar kan vara användbara för andra funktioner som anti-stöld De 7 bästa Android-stöldskyddsapparna som skyddar din enhetOm din Android-telefon blir stulen behöver du ett sätt att få tillbaka den. Här är de bästa Android-stöldskyddsapparna. Läs mer , men de använder verkligen inte mycket i det här fallet.

Som en sista försiktighetsåtgärd bör du vara medveten om att installera appar från okända källor. Android 8.0 Oreo 9 Säkerhetsskäl som du bör uppgradera till Android 8.0 OreoAndroid 8.0 Oreo förbättrade operativsystemets säkerhet med hopp och gränser - och det betyder att du måste uppgradera. Läs mer gör installationen av appar från okända källor lite säkrare, men du bör fortfarande fortsätta med försiktighet.

Staying Safe: The Key Takeaway

Det är ingen hemlighet att den smutsiga COW-sårbarheten påverkar ett stort antal system. Tack och lov har företag tagit fart snabbt för att kontrollera situationen. De flesta Linux-baserade system som Ubuntu, Debian och Arch-Linux har korrigerats. Google har distribuerat Play Protect för att söka efter berörda appar på Android.

Tyvärr kommer ett ganska antal användare som kör inbäddade system med den drabbade Linux-kärnan förmodligen aldrig att få säkerhetsuppdateringar, vilket sätter dem i riskzonen. Tillverkare som säljer billiga knock-off Android-enheter Din kinesiska smartphone kan ha ett allvarligt säkerhetsproblemEn nyligen upptäckt sårbarhet i många kinesiska budgetenheter, som kan göra det möjligt för en angripare att få root-åtkomst, är för närvarande ett hot för ägare av Android 4.4 KitKat-enheter Läs mer är inte Google-certifierade och därmed riskerar deras köpare. Sådana köpare får inte säkerhetsuppdateringar, än mindre uppdateringar av Android-versionen.

Därför är det oerhört viktigt att hoppa över att köpa enheter från sådana tillverkare. Om du råkar äga en, är det dags att bortse från det omedelbart. Här är några av bästa Android-telefoner De 5 bästa billiga Android-telefonerna 2017Letar du efter en billig Android-telefon? Du har kommit till rätt ställe. Läs mer som inte bränner ett hål i fickan. Resten av oss bör se till att installera uppdateringar omedelbart och använda vårt sunt förnuft håll dig säker på internet Förstå hur man kan vara säker online 2016Varför vandrar några användare blint på Internet med bara ett minimum av online-säkerhetsprogramvara installerad? Låt oss titta på några vanligtvis missuppfattade säkerhetsförklaringar och fatta rätt säkerhetsbeslut. Läs mer .

Påverkades ditt Linux-system någonsin av Dirty COW-sårbarheten eller ZNIU-skadlig kod? Installerar du säkerhetsuppdateringar direkt? Dela dina tankar med oss i kommentarerna nedan.

Abhishek Kurve är en datavetenskaplig grundutbildare. Han är en nörd som omfamnar all ny konsumentteknologi med omänsklig entusiasm.