Annons

På årets säkerhetskonferens för Black Hat Europe, två forskare från det kinesiska Hong Kong University presenterade forskning som visade en exploit som påverkar Android-appar som potentiellt kan lämna över en miljard installerade applikationer sårbara för attacker.

Utnyttjandet förlitar sig på en man-i-mitt-attack av den mobila implementeringen av OAuth 2.0-godkännandestandarden. Det låter väldigt tekniskt, men vad betyder det egentligen och är dina data säkra?

Vad är OAuth?

OAuth är en öppen standard som används av många webbplatser och appar 3 väsentliga säkerhetsvillkor du behöver förståFörvirrad av kryptering? Förvirrad av OAuth eller förstenad av Ransomware? Låt oss ta del av några av de mest använda säkerhetsvillkoren och exakt vad de betyder. Läs mer så att du kan logga in på en tredje parts app eller webbplats genom att använda ett konto från en av de många OAuth-leverantörerna. Några av de vanligaste och kända exemplen är Google, Facebook och Twitter.

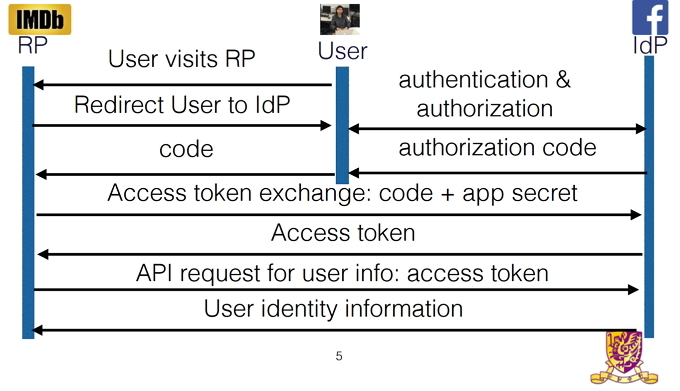

Knappen Single Sign On (SSO) låter dig ge åtkomst till din kontoinformation. När du klickar på Facebook-knappen letar tredjepartsappen eller webbplatsen efter en åtkomsttoken och ger den åtkomst till din Facebook-information.

Om detta token inte hittas kommer du att uppmanas att tillåta tredje part åtkomst till ditt Facebook-konto. När du har godkänt detta får Facebook ett meddelande från tredje part som ber om ett åtkomsttoken.

Facebook svarar med ett symbol och ger tredje part åtkomst till den information du angav. Till exempel ger du åtkomst till din grundläggande profilinformation och vännerlista, men inte till dina foton. Tredjeparten får tokenet och låter dig logga in med dina Facebook-referenser. Sedan så länge tokenet inte löper ut kommer det att ha tillgång till den information du godkände.

Detta verkar vara ett bra system. Du måste komma ihåg mindre lösenord och enkelt logga in och verifiera din information med ett konto du redan har. SSO-knapparna är ännu mer användbara på mobil där du skapar nya lösenord, där det kan vara tidskrävande att auktorisera ett nytt konto.

Vad är problemet?

Det senaste OAuth-ramverket - OAuth 2.0 - släpptes i oktober 2012 och designades inte för mobilappar. Detta har lett till att många apputvecklare måste implementera OAuth på egen hand utan vägledning om hur det ska göras säkert.

Medan OAuth på webbplatser använder direktkommunikation mellan tredjeparts- och SSO-leverantörens servrar, använder mobilappar inte den här direkta kommunikationsmetoden. Istället kommunicerar mobilappar till varandra via din enhet.

När du använder OAuth på en webbplats levererar Facebook åtkomsttoken och autentiseringsinformation direkt till tredje parts servrar. Denna information kan sedan valideras innan användaren loggar in eller får åtkomst till någon personlig information.

Forskarna fann att en stor andel Android-applikationer saknade denna validering. Istället skickar Facebook-servrar åtkomsttoken till Facebook-appen. Åtkomsttoken skulle sedan levereras till tredjepartsappen. Den tredje partens app skulle då låta dig logga in, utan att verifiera med Facebooks servrar att användarinformationen var legitim.

Angriparen kunde logga in som sig själva och utlösa OAuth-tokenbegäran. När Facebook har godkänt tokenet kan de infoga sig mellan Facebooks servrar och Facebook-appen. Attackeren kan sedan ändra användar-ID på token till offrets. Användarnamnet är vanligtvis också allmänt tillgänglig information, så det finns väldigt få hinder för angriparen. När användar-ID har ändrats - men behörigheten fortfarande har beviljats - kommer tredjepartsappen att logga in på offerets konto.

Denna typ av exploatering kallas en man-i-mitt-attacken (MitM) Vad är en man i mittenattack? Säkerhetsjargong förklarasOm du har hört talas om "man-in-the-middle" -attacker men inte är helt säker på vad det betyder, är det här artikeln för dig. Läs mer . Det är här angriparen kan fånga upp och förändra data, medan de båda parterna tror att de kommunicerar direkt med varandra.

Hur påverkar detta dig?

Om en angripare kan lura en app att tro att han är du, får hackaren tillgång till all information som du lagrar i den tjänsten. Forskarna skapade tabellen nedan som visar en del av informationen du kan exponera för olika typer av appar.

Vissa typer av information är mindre skadliga än andra. Det är mindre troligt att du är orolig för att avslöja din nyhetsläsningshistorik än alla dina reseplaner, eller möjligheten att skicka och ta emot privata meddelanden i ditt namn. Det är en nykterande påminnelse om de typer av information som vi regelbundet anförtro till tredje part - och konsekvenserna av dess missbruk.

Bör du oroa dig?

Forskarna fann att 41,21% av de 600 mest populära apparna som stöder SSO i Google Play Store var sårbara för MitM-attacken. Detta kan potentiellt låta miljarder användare runt om i världen utsättas för denna typ av attack. Teamet genomförde sin forskning på Android men de tror att det kan replikeras på iOS. Detta skulle potentiellt låta miljontals appar på de två största mobila operativsystemen vara sårbara för denna attack.

I skrivande stund har det inte funnits några officiella uttalanden från Internet Engineering Task Force (IETF) som utvecklade OAuth 2.0-specifikationerna. Forskarna har avböjt namnge de drabbade apparna, så du bör vara försiktig när du använder SSO på mobilappar.

Det finns ett silverfoder. Forskarna har redan varnat Google och Facebook och andra SSO-leverantörer om exploaten. Dessutom arbetar de tillsammans med de drabbade tredjepartsutvecklarna för att lösa problemet.

Vad kan du göra nu?

Även om en fix kan vara på väg, finns det mycket av berörda appar som ska uppdateras. Det kommer troligtvis att ta lite tid, så det kan vara värt att inte använda SSO under tiden. I stället, när du registrerar dig för ett nytt konto, se till att du gör det skapa ett starkt lösenord 6 tips för att skapa ett obrottsligt lösenord som du kan komma ihågOm dina lösenord inte är unika och obrytbara kan du lika gärna öppna ytterdörren och bjuda in rånarna till lunch. Läs mer du kommer inte glömma. Antingen det eller använd en lösenordshanterare Hur lösenordshanterare håller dina lösenord säkraLösenord som är svåra att knäcka är också svåra att komma ihåg. Vill du vara säker? Du behöver en lösenordshanterare. Så här fungerar de och hur de skyddar dig. Läs mer att göra det tunga lyftet för dig.

Det är bra praxis att genomföra din egen säkerhetskontroll Skydda dig själv med en årlig säkerhets- och integritetskontrollVi är nästan två månader in i det nya året, men det finns fortfarande tid att fatta en positiv resolution. Glöm att dricka mindre koffein - vi pratar om att vidta åtgärder för att skydda online-säkerhet och integritet. Läs mer då och då. Google kommer till och med belöna dig i molnlagring Denna 5-minuters Google-checkup ger dig 2 GB ledigt utrymmeOm du tar fem minuter att gå igenom den här säkerhetskontrollen ger Google dig 2 GB ledigt utrymme på Google Drive. Läs mer för att utföra sin checkup. Detta är en idealisk tid att kolla vilka appar du har gett tillstånd till Använder du social inloggning? Ta dessa steg för att säkra dina kontonOm du använder en social inloggningstjänst (som Google eller Facebook) kanske du tror att allt är säkert. Inte så - det är dags att titta på svagheterna i sociala inloggningar. Läs mer på dina SSO-konton. Detta är särskilt viktigt på en webbplats som Facebook Hur man hanterar dina tredjeparts Facebook-inloggningar [Veckotips på Facebook]Hur många gånger har du tillåtit en tredje parts webbplats att ha åtkomst till ditt Facebook-konto? Så här kan du hantera dina inställningar. Läs mer , som lagrar a enorm mängd mycket personlig information Hur du laddar ner hela din Facebook-historikUnder åren har Facebook samlat in mycket information om dig. I den här artikeln förklarar vi hur du laddar ner din Facebook-historik och vad du troligtvis kommer att lura inom. Läs mer .

Tror du att det är dags att flytta från Single Sign On? Vad tycker du är den bästa inloggningsmetoden? Har du påverkats av denna exploatering? Låt oss veta i kommentarerna nedan!

Bildpoäng: Marc Bruxelle / Shutterstock

James är MakeUseOfs köpguider och hårdvara Nyheter Redaktör och frilansförfattare brinner för att göra teknik tillgänglig och säker för alla. Förutom teknik, också intresserad av hälsa, resor, musik och mental hälsa. BIng i maskinteknik från University of Surrey. Kan också hittas som skriver om kronisk sjukdom hos PoTS Jots.